【2026年開始予定】サプライチェーンセキュリティ評価制度、取引停止リスクを回避するために企業がやるべきこととは?

2026年度から経済産業省が本格的な運用開始を目指す「サプライチェーンセキュリティ評価制度」は、企業の皆さまが「何をすべきか」を明確にするための重要な指標となります。

この制度は、自社のセキュリティ対策レベルを客観的に証明し、取引先からの信頼を得るための重要な仕組みです。

評価を通じて高いレベルのセキュリティ体制を構築できれば、それは確かな競争力となり、新たなビジネスチャンスの創出にも繋がるでしょう。

しかし、対策が不十分な場合、この制度が取引継続に影響を及ぼすリスクも存在します。

現代のビジネスにおいて、サイバー攻撃は企業の存続を脅かす現実的な脅威となっており、サプライチェーン全体でのセキュリティ強化は待ったなしの課題です。

特に、多くの企業が対象となる「★3」や「★4」の運用開始は2026年下期と予定されており、準備期間は決して長くありません。

本記事では、このサプライチェーンセキュリティ評価制度の全体像から、企業に求められる具体的な評価基準、そして今すぐ取り組むべき対策ステップまでを詳しく解説します。

目次[非表示]

- ・サプライチェーンセキュリティ評価制度(SCS評価制度)とは?

- ・取引停止リスクも?評価制度がビジネスに与える影響

- ・ 【格付け】自社はどこを目指す?3段階の評価基準を解説

- ・【2026年に備える】企業が今すぐやるべき5つの対策ステップ

- ・Step1. 自社のセキュリティレベルを客観的に把握する(現状把握)

- ・Step2. 目標レベルとのギャップを埋める計画を立てる(方針・手順書策定)

- ・Step3. 策定したルールを組織全体に浸透させる(社内展開)

- ・ Step4. PDCAサイクルで継続的に改善する体制を築く(定着支援)

- ・Step5. 不足している技術的対策を導入・実装する(適合準備)

- ・対策に不安がある企業へ|専門家の支援活用も有効な選択肢

- ・サプライチェーンセキュリティ評価制度の今後のスケジュール

- ・まとめ

サプライチェーンセキュリティ評価制度(SCS評価制度)とは?

このセクションでは、サプライチェーンセキュリティ評価制度(SCS評価制度)が導入される背景や目的、そして企業に求められる対応の概要を理解できるよう制度の全体像を解説します。

2026年度から本格運用が開始される新制度

経済産業省が主導する「サプライチェーンセキュリティ評価制度」は、2026年度から本格的な運用開始を目指している新しい制度です。

特に多くの企業に関係する「★3(三つ星)」および「★4(四つ星)」の運用は、2026年の下期に開始される予定であり、準備期間は残りわずかという状況です。

この制度は、取引先を含めたサプライチェーン全体のセキュリティレベルを客観的に評価し、可視化することを目的としています。

企業が自社のセキュリティ対策レベルを客観的に証明し、取引先からの信頼を得るための重要な仕組みとなる一方で、対策が不十分な場合は取引継続に影響を及ぼす可能性もあるため、早期の準備が非常に重要となります。

なぜ今、サプライチェーン全体のセキュリティ強化が求められるのか?

近年、サイバー攻撃の手口は巧妙化しており、強固なセキュリティ対策を施している大企業本体ではなく、その取引先である中小企業を標的(踏み台)とするケースが急増しています。

取引先が攻撃されることで、その被害が大企業へ、さらにはサプライチェーン全体へと広がり、事業活動に甚大な影響を及ぼす事例が後を絶ちません。

このような状況では、個社単独のセキュリティ対策だけでは限界があり、自社だけでなく、製品やサービスを提供するサプライチェーン全体でセキュリティレベルを向上させる必要性が高まっています。

サプライチェーンセキュリティ評価制度は、このような背景から生まれたもので、個々の企業にとって負担増となるだけでなく、業界全体のリスクを低減し、健全なビジネス環境を構築するための重要な施策と位置づけられています。

制度の目的:取引先にもわかる「共通の物差し」でセキュリティ対策を可視化

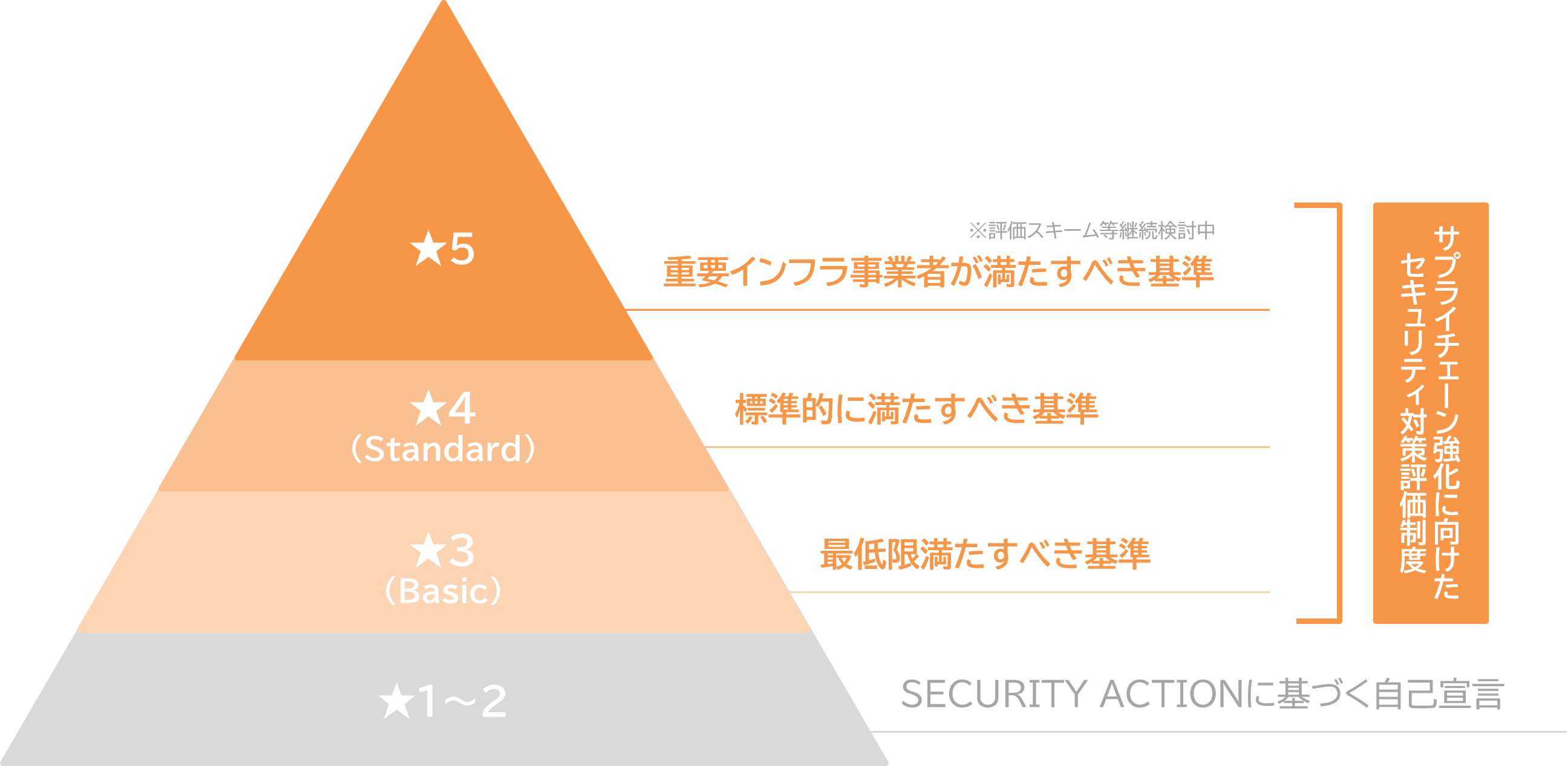

サプライチェーンセキュリティ評価制度の最大の目的は、各企業のセキュリティ対策状況を「★3~★5」といった客観的で分かりやすい指標(共通の物差し)で可視化することです。

これにより、発注側の企業は、これまで曖昧だった取引先のセキュリティレベルを容易に把握し、リスクに応じた適切な取引先選定や管理が可能になります。

一方で、受注側の企業は、自社の高いセキュリティレベルを「信頼性の証」としてアピールでき、競合他社との差別化や新規ビジネスチャンスの獲得に繋げることができます。

また、この制度はゼロから作られた全く新しい基準ではありません。

NISTのサイバーセキュリティフレームワーク(CSF)などの国際的なガイドラインを参考に設計されており、既存のISMS認証やSECURITY ACTIONといったセキュリティ認証とも整合性が図られています。

このため、既にこれらの認証を取得している企業は、その取り組みをサプライチェーンセキュリティ評価制度に活かしやすく、企業がセキュリティ対策に取り組みやすいよう配慮された仕組みとなっています。

取引停止リスクも?評価制度がビジネスに与える影響

サプライチェーンセキュリティ評価制度は、単なる企業のセキュリティ対策を評価する仕組みにとどまりません。

この制度への対応は、今後の企業経営において、取引継続の可否を左右する重要な要素となり得るビジネス上のインパクトを持っています。

このセクションでは、評価制度が企業に与える具体的な影響について、ビジネスの視点から詳しく解説していきます。

低評価が取引継続の障壁になる可能性

サプライチェーンセキュリティ評価制度がもたらす最も重要な影響の一つは、「取引停止リスク」が現実のものとなる可能性です。

今後、発注元の企業は、この制度による「格付け」を取引先選定や既存取引の見直しを行う際の重要な判断基準の一つとして活用することが予想されます。

たとえば、現状のセキュリティ対策レベルが★3(三つ星)に満たないと評価された企業は、新規取引の機会を失うだけでなく、これまで継続してきた既存の取引を打ち切られてしまうという事態に直面するかもしれません。

これは、単なる技術的な問題ではなく、事業継続に直接関わる重大な経営課題となることを意味します。

多くの実務担当者の方々が「評価が低いと具体的にどうなるのか?」という不安を抱えていらっしゃることでしょう。

この制度は、サプライチェーン全体のセキュリティレベルを底上げするためのものではありますが、その結果として、セキュリティ対策が不十分な企業が市場から淘汰される可能性も秘めています。

そのため、早期に自社の評価レベルを把握し、必要な対策を講じることが、将来的なビジネスの安定性を確保する上で不可欠となります。

発注企業・受注企業それぞれにもたらされるメリット

サプライチェーンセキュリティ評価制度は、リスクだけでなく、発注企業と受注企業双方に多くのメリットをもたらします。

まず、発注企業の視点から見ると、この制度によって、これまで曖昧だった取引先のセキュリティレベルを客観的な指標で比較・検討できるようになります。

これにより、サプライチェーン全体のリスク管理が効率化され、セキュリティ面での懸念をより明確に、そして効果的に解消することが可能になります。

どのサプライヤーが信頼できるセキュリティ体制を持っているかを容易に判断できるようになるため、より安全で安定したサプライチェーンを構築・維持できるでしょう。

次に、受注企業の視点から見ると、高い評価を得ることは、競合他社に対する明確な差別化要因となります。

この制度の格付けは、自社のセキュリティ対策への取り組みを客観的に証明する「信頼性の証」となるため、新規顧客の獲得や既存取引の安定化に直結します。

高い評価は、単なるコンプライアンスの達成以上の価値を持ち、強力な「営業ツール」としても機能するのです。

したがって、この制度への対応は、単なるコストではなく、自社の事業成長と市場における競争力を高めるための重要な「投資」であると捉えることができるでしょう。

【格付け】自社はどこを目指す?3段階の評価基準を解説

経済産業省が2026年度から本格的に運用開始を目指す「サプライチェーンセキュリティ評価制度」では、企業のセキュリティ対策状況を客観的な指標で可視化するために、3段階の「格付け」を導入しています。

具体的には、★3(三つ星)から★5(五つ星)までの評価レベルが設けられており、企業は自社の事業内容や立ち位置に応じて、どのレベルを目指すべきかを明確に設定する必要があります。

ここでは、それぞれの格付けがどのような企業を対象とし、どのようなセキュリティ対策が求められるのかを詳しく解説します。

★3(三つ星):すべての事業者が目指すべき最低ライン

サプライチェーンセキュリティ評価制度における「★3(三つ星)」は、サプライチェーンを構成するすべての事業者が達成すべき、いわば「セキュリティ対策の基礎体力」ともいえる最低限のレベルです。

このレベルは、業種や企業規模を問わず、あらゆる企業がまず最初に目指すべき到達点として設定されています。

具体的に求められる対策としては、情報資産やIT資産の正確な台帳整備、機密情報の取り扱いに関する明確なルールの策定と従業員への周知徹底など、25の要求項目から構成されており、自己評価(有効期間1年の年次更新)での対応となります。

これらは、基本的なセキュリティ対策を講じる上で欠かせない項目であり、多くの企業にとって、まずはこの★3の達成が当面の目標となるでしょう。

このレベルをクリアすることで、自社のセキュリティリスクを低減するだけでなく、取引先に対する信頼性の第一歩を示すことにも繋がります。

★4(四つ星):重要な役割を担う事業者に求められる標準レベル

「★4(四つ星)」は、サプライチェーンにおいて特に重要な役割を担う事業者や、IT関連サービス(SaaSなど)を提供する事業者に求められる「標準的なセキュリティレベル」と位置付けられています。

このレベルでは、★3で求められる基本的な対策に加えて、より組織的かつ技術的に高度なセキュリティ対策が要求されます。

具体的には、セキュリティガバナンス体制の確立、取引先のセキュリティ管理体制の評価と指導、サイバー攻撃の防御および検知体制の構築、そしてインシデント発生時の対応計画の策定と訓練など、44の要求項目から構成されており、第三者評価(認証)の受審(有効期間3年/年次での自己評価)が必要となります。

自社が提供するサービスが取引先の事業継続に大きな影響を与える場合や、機密性の高い情報を扱う場合は、この★4レベルの達成が必須となる可能性が高いでしょう。

このレベルの対策を講じることは、競争優位性を確立し、より多くのビジネス機会を創出することに繋がります。

★5(五つ星):重要インフラ事業者などが目指す最高レベル ※検討中

「★5(五つ星)」は、サプライチェーンセキュリティ評価制度における最高水準のセキュリティレベルであり、主に重要インフラを担う事業者など、社会的に極めて重要なシステムを扱う企業に求められます。

このレベルでは、国家レベルの脅威に対する防御能力や、極めて高度なリスク管理体制、そしてゼロトラストアーキテクチャの導入といった最先端のセキュリティ対策が要求されることになります。

ただ、★5については現在、対策基準や評価スキームが検討中の段階です。

そのため、まずは自社の事業特性とリスクを考慮し、現実的な目標として★3や★4の達成に注力することが賢明です。

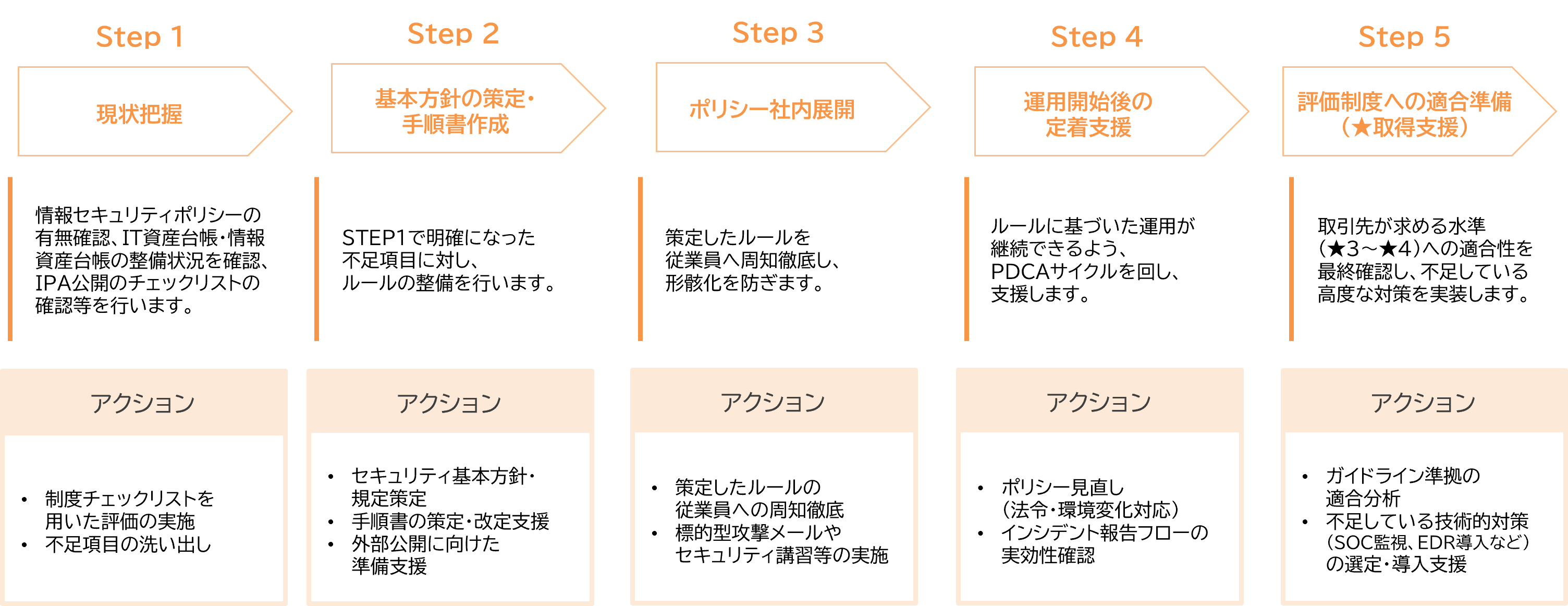

【2026年に備える】企業が今すぐやるべき5つの対策ステップ

2026年度から本格的な運用開始が予定されるサプライチェーンセキュリティ評価制度への対応に、不安を感じている企業担当者の方もいらっしゃるのではないでしょうか?

何から手をつければよいのか、どこまで対策すればよいのかといったお悩みを解決するため、ここでは現状把握から対策の定着までを網羅した、実践的なロードマップを5つのステップでご紹介します。

このステップに沿って準備を進めることで、限られたリソースでも効率的に制度適合を目指せるようになります。

Step1. 自社のセキュリティレベルを客観的に把握する(現状把握)

サプライチェーンセキュリティ評価制度への対策を進める上で、まず最初に行うべきことは、自社の現状を正確に知ることです。

経済産業省やIPA(情報処理推進機構)のチェックリストを活用し、目標とする評価レベル、たとえば★3(三つ星)の要求事項と、現在の自社のセキュリティ対策状況との間に、どのようなギャップがあるのかを具体的に洗い出す作業となります。

この現状把握のプロセスでは、NIST CSF(サイバーセキュリティフレームワーク)のような国際的なフレームワークに基づいたアセスメントも有効です。

自社のIT資産や情報資産の管理状況、アクセス制御、従業員のセキュリティ教育状況などを客観的に評価し、弱点となっている部分を特定します。

このStep1で得られた情報は、その後の対策計画を策定するための土台となるため、最も重要な工程であると言えるでしょう。

Step2. 目標レベルとのギャップを埋める計画を立てる(方針・手順書策定)

Step1で明らかになった現状と目標レベルとのギャップを埋めるため、具体的な計画を策定する段階です。

ここでは、自社のセキュリティポリシー(基本方針)の見直しや、情報資産の適切な管理手順、インシデント発生時の対応手順といった各種規程や手順書を整備・改訂していきます。

たとえば、「機密情報取り扱いガイドライン」や「インシデント対応マニュアル」などを具体的に作成・更新することが含まれます。

単に文書を作成するだけでなく、誰が、いつまでに、どのようなタスクを実行するのかを明確にした、実行可能なアクションプランに落とし込むことが重要です。

計画倒れに終わらないよう、具体的な担当者と期限を定め、進捗を管理できる体制も同時に検討します。

このステップでは、制度の要求事項を満たすだけでなく、自社の実情に合った、実現可能で継続性のある計画を立てることが成功の鍵となります。

Step3. 策定したルールを組織全体に浸透させる(社内展開)

Step2で策定したセキュリティに関するルールや手順書は、組織全体に浸透させなければ意味がありません。

せっかく作ったルールも、従業員に知られていなければ、形骸化してしまうリスクがあります。

このステップでは、全社的なセキュリティ研修やeラーニングの実施、社内ポータルを通じた情報共有、定期的な注意喚起などを通じて、組織の隅々までセキュリティ意識を行き渡らせる必要があります。

従業員一人ひとりが、なぜこのルールが必要なのか、自分がどのように関わるのかを理解し、主体的に遵守する意識を持つことが重要です。

ルールを守ることが、会社全体のセキュリティレベルを向上させ、ひいては自分たちの雇用や事業継続を守ることに繋がるという意識を醸成できるよう、継続的なコミュニケーションと教育を徹底していきます。

これにより、セキュリティ対策が特別な業務ではなく、日常業務の一部として定着していくことを目指します。

Step4. PDCAサイクルで継続的に改善する体制を築く(定着支援)

セキュリティ対策は一度行えば終わりというものではなく、継続的な改善が不可欠です。

Step3で組織に浸透させたルールや対策が確実に機能しているかを確認し、必要に応じて見直しを行うためのPDCAサイクル(Plan:計画、Do:実行、Check:評価、Act:改善)を回せる体制を構築することが重要です。

具体的には、定期的な内部監査を実施してルールの遵守状況や有効性を評価したり、セキュリティに関する最新情報を常にキャッチアップして、新たな脅威への対応策を検討したりします。

また、経営層への定期的な報告会を設定し、セキュリティ対策の進捗や課題、改善計画などを共有することで、経営レベルでの継続的な関与を促します。

これらの活動を通じて、セキュリティ対策を組織文化として定着させ、常に最新かつ最適な状態を維持できるよう努めます。

Step5. 不足している技術的対策を導入・実装する(適合準備)

規程や体制の整備と並行して進めるべきなのが、技術的なセキュリティ対策の導入・実装です。

サプライチェーンセキュリティ評価制度の評価基準を満たすために、現在自社に不足している具体的なセキュリティツールやソリューションを検討し、導入していきます。

たとえば、エンドポイント(PCやサーバーなど)の不審な挙動を監視し、早期検知・対応を可能にするEDR(Endpoint Detection and Response)の導入や、セキュリティログを収集・分析して脅威を特定するSIEM(Security Information and Event Management)サービスの利用などが挙げられます。

重要なのは、闇雲に高価なツールを導入するのではなく、Step1、Step2で策定した自社のリスクと目標レベルに合致した対策を選択することです。

過剰な対策は運用負担やコスト増につながり、不足した対策はリスクを見逃す原因となります。

専門家の意見も参考にしながら、費用対効果の高い、自社にとって最適な技術的対策を選定し、着実に実装を進めることで、制度適合への準備を整えていきます。

対策に不安がある企業へ|専門家の支援活用も有効な選択肢

経済産業省が主導するサプライチェーンセキュリティ評価制度への対応は、多くの企業にとって喫緊の課題であり、自社だけで対策を進めることに不安を感じる担当者の方も少なくないのではないでしょうか。

そのような場合、外部の専門家を活用することは、限られた社内リソースのなかで、効率的かつ確実に制度対応を進めるための有効な選択肢となります。

専門家の知見と経験を借りることで、自社だけでは気づきにくい課題の発見や、より質の高い対策を講じることが可能となり、結果として心理的な負担の軽減にもつながるでしょう。

システナが提供する「サプライチェーン評価制度 適合支援」とは?

システナでは、2026年度末の制度開始を見据え、取引条件となる得る「格付け(★)」取得に向けた現状把握から対策実行、適合準備までをワンストップで伴走支援します。

セキュリティ専門人材が不足している企業に寄り添い、単なるアドバイスに終わらず、実務を伴走しながらお客様が継続可能な体制を構築できるよう支援します。

これにより、お客様は「実行可能性」と「安心感」をもって、サプライチェーンセキュリティ評価制度への対応を推進することが可能です。

サプライチェーンセキュリティ評価制度の今後のスケジュール

サプライチェーンセキュリティ評価制度が今後どのように展開されていくのか、公式的な予定について詳しく見ていきましょう。

具体的なタイムラインを把握することで、いつまでに何を準備すべきかの行動計画を立てるための基礎情報を得られます。

★3・★4の運用開始は2026年下期を予定

経済産業省が主導するサプライチェーンセキュリティ評価制度において、多くの企業が対象となる「★3(三つ星)」および「★4(四つ星)」の評価運用は、2026年の下期から本格的に開始される予定です。

このスケジュールを逆算すると、現在から準備にかけられる期間は実質的に約半年しかありません。

この限られた準備期間を有効活用するためには、今すぐにでも対策の検討を開始し、計画的に実行に移す必要があります。

先延ばしにすることなく、早期に行動を開始することが、評価取得への成功だけでなく、将来的なビジネスリスク回避の鍵となります。

最新情報の収集方法

サプライチェーンセキュリティ評価制度に関する詳細は、今後も変更される可能性があります。そのため、常に最新の情報を把握しておくことが極めて重要です。

信頼できる情報源として、以下の公式サイトを定期的に確認することをおすすめします。

〇経済産業省(METI)の公式サイト

〇情報処理推進機構(IPA)の公式サイト

これらの機関は、制度の具体的な要件、評価基準、ガイドライン、各種ツールなどに関する最新情報を随時公開しています。

「サプライチェーンセキュリティ評価制度」や「セキュリティ対策評価制度」といったキーワードで検索し、最新のアナウンスや資料を確認するようにしましょう。

正確な情報を基に行動することで、手戻りを最小限に抑え、効率的な対策を進めることが可能になります。

まとめ

2026年度から本格運用が始まる「サプライチェーンセキュリティ評価制度」は、企業の取引継続にも影響を及ぼす重要な取り組みです。

サイバー攻撃がサプライチェーン全体に広がるリスクが高まる中、この制度は取引先のセキュリティレベルを客観的に評価し、信頼性を可視化するための「共通の物差し」となります。

多くの企業、特に中小企業の皆様は、まず「★3(三つ星)」の達成を目指すことが重要です。

そのためには、自社のセキュリティ対策の現状を正確に把握し、目標レベルとのギャップを明確にすることから始める必要があります。

経済産業省やIPAが公開するチェックリストなどを活用し、計画的に対策を進めることが成功の鍵となります。

制度開始まで残された準備期間は限られています。

セキュリティ専門人材の不足や通常業務との兼務といった課題を抱える企業にとっては、自社だけで対応を進めるのは容易ではありません。

そうした場合は、外部の専門家による支援を活用することも有効な選択肢となります。

専門家の知見を借りながら、効率的かつ確実に制度対応を進めることで、企業は限られたリソースの中でも、高いセキュリティレベルを確立できます。

この制度への対応は、単なるコストや義務として捉えるのではなく、自社の競争力と信頼性を高める好機と捉えることが重要です。

適切な対策を通じて、発注企業からの信頼を獲得し、新規取引の機会を広げ、安定的な事業成長に繋げていきましょう。