脆弱性診断のやり方とは?手動・ツールの違いと費用相場まで解説

近年、サイバー攻撃は手口が巧妙化し、その発生頻度も増加の一途をたどっています。

企業にとって、情報漏えいやサービス停止といった重大なセキュリティインシデントは、事業継続に直結する喫緊の課題です。

このような背景の中、自社のシステムが抱えるセキュリティリスクを客観的に可視化し、適切な対策を講じるための有効な手段として「脆弱性診断」が注目されています。

この記事では、脆弱性診断がなぜ現代ビジネスに不可欠なのか、その基本的な定義から、具体的な実施方法までを詳細に解説します。

特に、専門家が手作業で行う「手動診断」と、専用ツールが自動で行う「ツール診断」の主な違いや、それぞれのメリット・デメリット、そして費用相場を網羅的にご紹介します。

目次[非表示]

- ・脆弱性診断とは?セキュリティリスクを可視化する第一歩

- ・【徹底比較】脆弱性診断の2つのやり方|手動診断とツール診断

- ・脆弱性診断の費用相場|手動・ツール・内製で比較

- ・脆弱性診断の具体的なやり方・流れを6ステップで解説

- ・ステップ1:診断の目的と対象範囲を明確にする

- ・ステップ2:診断方法を選ぶ(手動・ツール・併用)

- ・ステップ3:診断の準備(情報共有・アカウント準備)

- ・ステップ5:報告書の確認と結果の分析

- ・ステップ6:脆弱性の修正と再診断

- ・脆弱性診断の主な種類と対象

- ・失敗しない脆弱性診断サービスの選び方5つのポイント

- ・1. 診断範囲と項目が要件に合っているか

- ・2. 報告書は分かりやすく、具体的な対策が示されているか

- ・3. 費用対効果は適切か

- ・4. 診断会社の専門性と実績は十分か

- ・5. 診断後のサポート体制は充実しているか

- ・脆弱性診断に関するよくある質問

- ・まとめ|自社に合った脆弱性診断で、継続的なセキュリティ強化を

脆弱性診断とは?セキュリティリスクを可視化する第一歩

脆弱性診断とは、Webアプリケーションやネットワーク、OSなどに潜むセキュリティ上の欠陥(脆弱性)を見つけ出し、評価・報告するプロセス全体を指します。

定期的に診断を行うことで、自社のシステムにどのような弱点が存在するのかを客観的に把握し、情報漏えいやサービス停止といった重大なインシデントが発生する前に、そのリスクを未然に防ぐことができます。

この診断を通じて、自社のセキュリティリスクが具体的にどこに、どの程度の深刻度で存在するのかを数値や詳細な報告書で把握することが可能になります。

これにより、漠然としたセキュリティへの不安を具体的な対策へと繋げることができ、限られたリソースの中で効果的なセキュリティ強化を進めるための第一歩となります。

そもそも「脆弱性」とは?

そもそも「脆弱性」とは、OSやソフトウェア、Webアプリケーションにおけるプログラムの不具合や、設計上のミスによって生じるセキュリティ上の欠陥を指します。

例えるなら、泥棒が侵入できる「家の鍵が壊れていて、誰でも開けられる状態」や、「窓が開けっぱなしになっている状態」と考えると分かりやすいでしょう。

このような欠陥が存在すると、外部からの不正なアクセスやデータの改ざん、重要な情報の漏えいといったサイバー攻撃の標的となり、企業は甚大な被害を被るリスクに常に晒されることになります。

脆弱性を放置することは、事業継続を脅かすだけでなく、顧客からの信頼失墜やブランドイメージの低下にも直結します。そのため、自社のシステムに存在する脆弱性を早期に発見し、適切に対処することが、現代のビジネスにおいて非常に重要な経営課題の一つとなっています。

なぜ脆弱性診断が必要なのか?その目的と重要性

脆弱性診断を実施する主な目的は3つあります。

①サイバー攻撃による被害の未然防止

システムに潜む弱点を事前に特定し対処することで、情報漏えいやサービス停止といったインシデントの発生確率を大幅に低減できます。例えば、顧客情報が流出すれば、損害賠償請求や社会的信用の失墜、事業停止にまで発展する可能性があります。

②セキュリティレベルの客観的な証明による社会的信用の獲得

診断結果を基に適切な対策を講じ、その安全性を対外的に示すことで、顧客や取引先からの信頼を高めることができます。これは、特に個人情報を取り扱うサービスや金融業界など、高いセキュリティが求められるビジネスにおいては不可欠です。

③コンプライアンス要件への対応

近年、GDPRやPCI DSS、日本の個人情報保護法など、セキュリティに関する法規制が強化されています。脆弱性診断は、これらの法令やガイドラインを遵守し、企業としての社会的責任を果たす上でも重要な役割を担います。

脆弱性診断とペネトレーションテストの違い

脆弱性診断とペネトレーションテストは混同されがちですが、その目的とアプローチには明確な違いがあります。

脆弱性診断は、システムの「健康診断」のように、既知の脆弱性を網羅的に洗い出し、その存在を特定することに主眼を置きます。

Webアプリケーション、OS、ネットワーク機器など、対象の構成要素一つひとつに対して、セキュリティ上の欠陥がないかをチェックし、見つかった脆弱性の深刻度を評価し、報告します。

一方、ペネトレーションテストは「外科手術のシミュレーション」に例えられます。

脆弱性診断で見つかった脆弱性や、攻撃者が利用しそうな脆弱性を悪用して、実際にシステムへ侵入可能か、または特定のリソース(機密情報など)に到達できるか、その際にどのような被害が起こりうるかを検証します。

つまり、診断で発見された欠陥を起点に、攻撃者の視点から具体的な攻撃シナリオを組み立て、システム全体への侵入や情報の窃取を試みることで、より実践的なリスクを評価するのがペネトレーションテストです。

どちらのテストを選択すべきかは、目的や予算、対象システムの特性によって異なります。

網羅的なリスクの洗い出しには脆弱性診断が適しており、特定の攻撃に対する耐性を確認したい場合にはペネトレーションテストが有効です。

【徹底比較】脆弱性診断の2つのやり方|手動診断とツール診断

脆弱性診断と一口に言っても、その実施方法には大きく分けて2種類あります。

専門家が攻撃者の視点に立って手作業で診断を行う「手動診断」と、

専用のソフトウェアが既知の脆弱性パターンを自動でスキャンする「ツール診断」です。

どちらか一方が常に優れているというわけではなく、診断の目的や対象となるシステムの特性、かけられる予算や納期に応じて、最適な方法を選ぶことが重要です。

あるいは、これら2つの診断方法を組み合わせることで、より効果的なセキュリティ対策を講じることもできます。

このセクションでは、それぞれの診断方法の基本的な特徴をご紹介し、以降の項目でメリット・デメリットを詳しく掘り下げていきます。

自社の状況に合った診断方法を選択するための比較検討にお役立てください。

手動診断|専門家による高精度な診断

手動診断とは、セキュリティに関する高度な知識と経験を持つ専門家、いわゆるホワイトハッカーが、実際にシステムに対して擬似的な攻撃を仕掛けながら、脆弱性を一つひとつ丁寧に探し出す診断手法です。

これはまるで熟練の職人が手作業で精密な部品を検査するようなもので、攻撃者の視点や思考を深く理解している専門家だからこそ発見できる、システムの奥深くに潜む潜在的なリスクを洗い出します。

専門家は、診断対象のシステムの仕様書やネットワーク構成図などを詳細に分析し、その上で脆弱性スキャナーのようなツールだけでは検知できない、複雑なロジックの欠陥や複数の脆弱性を組み合わせた攻撃シナリオを検証します。

このプロセスを通じて、システムの設計思想に起因するような根本的な問題点や、ビジネスフローに潜む盲点までをも浮き彫りにし、高精度な診断結果を提供します。

💡メリット:ビジネスロジックの欠陥や複雑な脆弱性を発見できる

手動診断の最大のメリットは、ツール診断では検知が極めて難しい「ビジネスロジックの脆弱性」を発見できる点にあります。

例えば、ECサイトで商品の購入数や価格を不正に操作できてしまうような、アプリケーション固有の仕様や業務フローの盲点を突くような欠陥は、専門家による人の目と考察がなければ見つけることは困難です。

また、複数の脆弱性を巧妙に組み合わせることで成立するような、複雑な攻撃シナリオの検証も手動診断の得意分野です。誤検知が非常に少なく、一つひとつの脆弱性について詳細な再現手順や具体的な対策が報告されるため、その診断結果は開発チームにとって非常に価値の高い情報となります。

専門家の深い知見が、システムの真の安全性を高める上でいかに重要であるかを示すものです。

⚠️デメリット:時間とコストがかかる

手動診断のデメリットとして、ツール診断に比べて費用が高額になる傾向がある点が挙げられます。

これは、専門家が高度なスキルと多くの工数をかけて診断を行うため、その人件費が直接コストに反映されるためです。

診断の規模やシステムの複雑性によっては、数十万円から数百万円以上の費用がかかることも珍しくありません。

さらに、診断に要する期間も数週間から数ヶ月と長くなる場合が多く、緊急性の高いセキュリティチェックには不向きな側面もあります。特に予算や人員に限りがある中小企業にとっては、導入のハードルが高いと感じられるかもしれません。

コストと時間の制約はありますが、得られる診断結果の精度や深さを考慮し、その投資対効果を慎重に検討することが求められます。

ツール診断|網羅的かつスピーディーな診断

ツール診断とは、

専用のソフトウェアである「脆弱性診断ツール」を用いて、Webサイトやシステムに潜む既知の脆弱性パターンを網羅的にスキャンし、自動で検出する手法です。

この診断方法は、人の手を介さずに機械的にチェックを行うため、非常に効率的かつスピーディーに広範囲の診断が可能です。

市場には、オープンソースで無料で利用できるツールから、高度な機能を備えた高額な商用ツールまで、多種多様な診断ツールが存在します。手軽に導入できる選択肢が多く、開発の初期段階や、日々の運用の中で定期的にセキュリティチェックを行いたい場合に有効な手段となります。ツールの設定や操作方法を習得すれば、社内の担当者が自ら診断を実施することも可能です。

💡メリット:短時間で広範囲を低コストで診断できる

ツール診断の最大のメリットは、その圧倒的なスピードとコストパフォーマンスにあります。

手動診断に比べて非常に短時間で、かつ広範囲の対象を一度に診断できるため、多数のWebページやサーバーを抱える大規模なシステムでも効率的に脆弱性チェックを行えます。また、多くのツールは年間ライセンス契約で提供されており、一度導入すれば期間中は何回でも診断を実行できます。

これにより、開発の初期段階で頻繁にセキュリティチェックを行いたい場合や、運用フェーズで定期的な監視を行いたい場合に、費用を抑えながら継続的な対策を実現できます。開発サイクルのスピードを落とさずにセキュリティを組み込めるため、DevSecOpsの推進にも貢献します

⚠️デメリット:誤検知や複雑な脆弱性の見逃しがある

ツール診断のデメリットは、機械的なパターンマッチングに依存するため、診断結果に誤検知(False Positive)や検知漏れ(False Negative)が発生する可能性があることです。

実際には問題のない箇所を脆弱性として報告してしまったり、逆に脆弱性があるにも関わらず見逃してしまったりするケースが考えられます。

特に、手動診断で発見できるようなアプリケーション固有のビジネスロジックの脆弱性や、複数の要因が絡み合う複雑な脆弱性は、ツールでは検知が難しい傾向にあります。

また、日々生まれる新しい未知の脆弱性(ゼロデイ脆弱性)に対応することも困難です。診断結果の正誤を判断し、真のリスクを特定するためには、ある程度の専門知識が必要となるため、結果の分析と評価には注意が必要です。

手動とツールの違いまとめ|自社に合うのはどちら?

手動診断とツール診断には、それぞれ異なる特性があります。

手動診断は「精度が高いがコストと時間がかかる」一方、

ツール診断は「スピーディーで網羅性があるが、誤検知や見逃しのリスクがある」という違いを認識することが重要です。

どちらの診断方法を選ぶべきかは、システムの重要性、取り扱う情報の機密性、開発フェーズ、予算、納期など、さまざまな要素を総合的に判断して決定します。

例えば、顧客の個人情報やクレジットカード情報など、機密性の高い情報を扱うシステムであれば、高精度な手動診断を優先すべきでしょう。

一方、開発中のシステムで頻繁に機能追加が行われる場合や、静的なコンテンツが多く広範囲を定期的にチェックしたい場合は、ツール診断が効果的です。

最も効果的なのは、それぞれの診断方法の利点を組み合わせる「ハイブリッド診断」です。

例えば、初期段階でツール診断によって網羅的に脆弱性を洗い出し、その上で、ビジネスロジックの深部やクリティカルな機能については専門家による手動診断でさらに深く検証するといったアプローチです。

予算とリスクのバランスを考慮しながら、自社にとって最適な診断戦略を構築することが、継続的なセキュリティ強化への近道となります。

脆弱性診断の費用相場|手動・ツール・内製で比較

脆弱性診断を検討する際、多くの方が気になるのがその費用ではないでしょうか。

診断方法、対象範囲、依頼先によって費用は大きく変動するため、一概に「いくら」とは言えません。

しかし、この費用感を具体的に把握することは、予算策定や社内での稟議を進める上で非常に重要です。

このセクションでは、外部の専門業者に依頼する「手動診断」と「ツール診断」、そして自社で実施する「内製」の3つのパターンに分け、それぞれの費用相場を詳しく解説します。具体的な価格帯や、費用が変動する要因を理解することで、自社に最適な診断方法を選び、計画的なセキュリティ対策を進めるための参考にしていただけますと幸いです。

手動診断の費用相場:数十万〜数百万円

外部の専門業者に手動診断を依頼する場合、費用相場は数十万円から数百万円程度となることが一般的です。

この価格帯は、診断対象となるWebアプリケーションの規模や機能の複雑さ、ネットワーク機器の台数、そして診断に要する日数によって大きく変動します。

例えば、小規模なWebサイトやシンプルなシステムであれば数十万円から診断が可能なケースもありますが、大規模で複雑なシステム、特に個人情報や決済情報を取り扱うような重要なシステムでは、数百万円以上の費用がかかることも珍しくありません。

この費用が高額になる主な理由は、専門性の高いセキュリティエンジニアが、攻撃者の視点に立って手作業で詳細な調査を行うため、その高度な技術力と多くの工数が必要となるからです。診断員のスキルレベルや診断日数、さらには報告書の詳細度なども費用に影響を与える要素となります。

ツール診断の費用相場:数万~数十万(年間)

脆弱性診断ツールを利用する場合の費用相場は、年間ライセンスで数万円から数十万円程度が一般的です。

手動診断に比べて大幅にコストを抑えられる点が大きな特徴です。

ツールの費用は、提供形態(クラウド型SaaSかインストール型ソフトウェアか)、診断対象の数や種類、利用できるユーザー数、提供されるサポート体制などによって異なります。

例えば、基本的な機能に絞った小規模向けのツールであれば年間数万円から利用できますが、高度な機能や広範囲なスキャンを求める商用ツールでは、年間数十万円かかることもあります。

また、世の中には無料のオープンソースツールも存在しますが、これらは商用ツールに比べてサポート体制が手薄であったり、検出できる脆弱性の種類が限定的であったりする場合があります。

コストを抑えつつも、定期的なセキュリティチェックを広範囲に実施したい場合には、ツール診断が非常に有効な選択肢となります。

社内で実施(内製)する場合のコスト

脆弱性診断を社内の人材で実施(内製)する場合、一見するとツール費用(無料ツールを使えばゼロ円)しかかからないように思えるかもしれません。

しかし、実際には目に見えにくい「人的コスト」が大きく発生することを理解しておく必要があります。具体的には、まず担当者が脆弱性診断に関する専門知識を習得するための「学習コスト」がかかります。

ツールの選定、導入、設定、そして運用にかかる「工数」も無視できません。さらに、診断結果を分析し、修正すべき脆弱性を特定し、報告書を作成するまでの一連の作業には、かなりの「時間」を要します。

これらの人的コストを、担当者の人件費や機会損失として時給換算すると、結果的に外部委託するよりも高額になる可能性も十分に考えられます。

安易な内製化は、診断品質の低下や、担当者の負担増大、ひいては重要な脆弱性の見逃しといったリスクにつながるため、内製化を検討する際にはこれらの隠れたコストとリスクを十分に考慮することが重要です。

脆弱性診断の具体的なやり方・流れを6ステップで解説

脆弱性診断は、単にツールを動かしたり、専門家に依頼するだけで完了するものではありません。

診断を最大限に活用し、自社のセキュリティレベルを着実に向上させるためには、計画的かつ体系的なプロセスで進めることが重要です。このセクションでは、脆弱性診断の目的設定から、発見された脆弱性の修正・再診断までの一連の流れを、具体的な6つのステップに分けて詳しく解説します。

ステップ1:診断の目的と対象範囲を明確にする

脆弱性診断を始める上で最も重要なのが、診断の「目的」と「対象範囲」を明確にすることです。

この最初のステップが曖昧なままだと、診断の精度が落ちるだけでなく、不要なコストが発生したり、本当に診断すべき箇所が漏れてしまったりするリスクがあります。まるで目的地を決めずに旅に出るようなもので、効率的かつ効果的な診断は望めません。

まず、「何のために診断するのか」という目的を具体的に設定しましょう。

例えば、「新規リリースするWebサービスに潜む脆弱性を、リリース前にすべて洗い出し、情報漏えいやサービス停止のリスクをゼロに近づけるため」なのか、「既存のシステムに対して、年に一度の定期チェックとして、最新の脅威に対する耐性を確認するため」なのか、目的によって適切な診断方法や深度が変わってきます。この目的が明確であればあるほど、後のステップで適切な判断を下しやすくなります。

次に、「どこを診断するのか」という対象範囲(スコープ)を具体的に定義することが不可欠です。

例えば、Webアプリケーション診断であれば、対象となるWebサイトのURLリスト、動的コンテンツの範囲、ログインが必要な機能の有無などを明確にします。

プラットフォーム診断であれば、対象となるサーバーのIPアドレス範囲、OSの種類、ミドルウェアのバージョンなどを詳細に指定します。範囲が広すぎるとコストが増大し、狭すぎると重要な脆弱性を見逃す可能性があるため、システム構成図などを参考に、診断会社と綿密に連携しながら最適なスコープを決定しましょう。

ステップ2:診断方法を選ぶ(手動・ツール・併用)

診断の目的と対象範囲が明確になったら、次のステップは「診断方法の選定」です。

このステップでは、前のセクションで詳しく解説した手動診断、ツール診断、そして両者を組み合わせたハイブリッド診断の中から、自社の状況に最も適した方法を選択します。

選択の際には、ステップ1で設定した目的、診断対象となるシステムの特性、確保できる予算、そして診断完了までの納期などを総合的に考慮することが肝心です。

例えば、もし新規にリリースする基幹システムや、機密性の高い個人情報・決済情報を扱うシステムであれば、誤検知のリスクを最小限に抑えつつ、ツールでは見落とされがちなビジネスロジックの脆弱性まで深く掘り下げて検出できる手動診断、あるいは手動診断とツール診断を組み合わせたハイブリッド診断が最適でしょう。

一方で、開発の初期段階で頻繁にセキュリティチェックを行いたい場合や、大規模なコーポレートサイトなど、多くのページを定期的に網羅的に診断したい場合には、短時間かつ比較的低コストで広範囲をカバーできるツール診断が有効です。ツール診断であれば、開発サイクルに合わせて迅速にフィードバックを得られるため、セキュリティ対策を「後工程」ではなく「開発プロセスの一部」として組み込むことが容易になります。

このように、診断の状況や目的に合わせて最適な方法を選ぶことで、費用対効果の高い脆弱性診断を実施できるのです。

ステップ3:診断の準備(情報共有・アカウント準備)

脆弱性診断の実施フェーズに入る前に、スムーズな診断進行のために不可欠なのが「事前の準備」です。

この準備が不足していると、診断の遅延や、意図しないトラブルに繋がる可能性があります。特に外部の診断会社に依頼する場合、診断会社との密な情報共有と、診断対象システムに関する正確な情報提供が求められます。

具体的には、診断対象システムの仕様書、ネットワーク構成図、サーバーのOSやミドルウェアのバージョン情報など、診断に必要な技術情報を診断会社に提供します。また、Webアプリケーションにログイン機能がある場合は、診断用のテストアカウント(IDとパスワード)を複数準備しておく必要があります。これは、異なる権限を持つユーザーからの攻撃シナリオを検証するためにも重要です。診断完了後にはこれらのアカウントを無効化する運用も忘れないようにしましょう。

さらに、診断実施中はシステムに一時的に高い負荷がかかる可能性があります。そのため、診断日時や対象範囲を、インフラ部門や開発部門、システム利用者など、関係部署へ事前に通知し、連携体制を整えておくことが極めて重要です。これにより、診断中に万が一システムパフォーマンスが低下したり、予期せぬトラブルが発生したりした場合でも、迅速な情報共有と連携対応が可能となり、事業への影響を最小限に抑えることができます。

計画段階で十分に時間を確保し、入念な準備を進めるようにしましょう。

ステップ5:報告書の確認と結果の分析

診断が完了すると、通常は診断会社から詳細な「報告書」が提出されます。

この報告書には、発見された脆弱性の一覧、その深刻度、影響範囲、再現手順、そして推奨される対策方法などが詳細に記載されています。しかし、この報告書を単に受け取って終わりでは、診断を実施した意味が半減してしまいます。重要なのは、報告書の内容を深く読み解き、自社のリスク状況を正確に分析し、具体的な対策へと繋げることです。

報告書を分析する際に特に注目すべきは、以下の4つのポイントです。

①脆弱性の深刻度(CVSSスコアなど)

脆弱性にはそれぞれ危険度を示すスコアや評価(例:CVSSスコア)が付けられています。この深刻度が高い脆弱性ほど、早期かつ優先的に対応する必要があります。

②影響範囲

発見された脆弱性が、どのシステム、どのデータ、どのユーザーに影響を及ぼす可能性があるのかを把握します。これにより、インシデント発生時の被害規模を想定できます。

③具体的な再現手順

報告書には、発見された脆弱性をどのように再現できるかが詳細に記述されています。これは、開発担当者が脆弱性の存在を正確に理解し、修正作業を行う上で非常に重要な情報となります。

④推奨される対策方法

脆弱性ごとに、具体的な修正パッチの適用、設定変更、ソースコードの修正など、推奨される対策が提示されています。

これらの情報を基に、経営層に対しても「この脆弱性を放置した場合、これだけのビジネスリスクがあるため、この優先順位で対応すべきである」と定量的に説明できるよう、リスクを評価し、対応の優先順位付けを行うことが重要です。

報告書の内容をチーム内で共有し、どの脆弱性から対処すべきかを判断する議論の場を設けるようにしましょう。

ステップ6:脆弱性の修正と再診断

脆弱性診断プロセスの最終段階であり、最も重要なアクションが「脆弱性の修正(対応)」と「再診断」です。

どんなに精度の高い診断を実施し、詳細な報告書を受け取ったとしても、発見された脆弱性に対処しなければ、セキュリティレベルは一切向上しません。ステップ5で分析した報告書に基づいて、開発担当者と密接に連携し、優先度の高い脆弱性から計画的に修正作業を進めていきましょう。

脆弱性の修正は、単にコードを書き換えるだけでなく、システム設定の変更、パッチの適用、セキュリティ対策製品の導入など、多岐にわたる場合があります。修正作業の進捗を管理し、不明点があれば診断会社に積極的に質問するなど、確実に問題が解決されるように努めましょう。そして、修正が完了した際には、その対策が有効であることを確認するために「再診断」を実施することが不可欠です。

再診断を怠ると、せっかく修正したはずの脆弱性が実はまだ残っていた、あるいは別の脆弱性を生み出してしまった、といった事態になりかねません。再診断は、修正が確実に適用され、セキュリティレベルが向上したことを客観的に保証する重要なプロセスです。

診断して終わりではなく、発見、修正、確認という一連のサイクルを継続的に回すことで、初めて組織全体のセキュリティレベルを着実に高め、サイバー攻撃のリスクを低減することができるのです。

脆弱性診断の主な種類と対象

脆弱性診断と一言で言っても、その対象は多岐にわたります。

Webサイトやアプリケーションだけでなく、それらを稼働させているサーバーやネットワーク機器、さらにはスマートフォンアプリやプログラムの設計図であるソースコードに至るまで、守るべきシステムの種類に応じて最適な診断方法が異なります。自社の情報資産とリスクを正確に把握し、適切な診断を選ぶことがセキュリティ対策の第一歩となります。

このセクションでは、代表的な4つの脆弱性診断の種類を詳しく解説します。

Webアプリケーション診断

Webアプリケーション診断は、企業が提供するWebサイトやECサイト、会員制サービスなどのWebアプリケーションそのものを対象に、セキュリティ上の欠陥(脆弱性)を検出する診断です。

具体的には、ユーザーからの入力値を悪用して不正なデータベース操作を行う「SQLインジェクション」や、悪意のあるスクリプトを埋め込んでサイト訪問者の情報を窃取する「クロスサイトスクリプティング(XSS)」といった、Webアプリケーション特有の脆弱性を重点的に検査します。

インターネットに公開され、動的なコンテンツを生成したり個人情報や決済情報を扱ったりするWebアプリケーションにとって、この診断は情報漏えいや不正利用のリスクを軽減するために不可欠です。

プラットフォーム(ネットワーク)診断

プラットフォーム診断は、ネットワーク診断とも呼ばれ、Webアプリケーションが稼働する土台となるWebサーバー、OS(オペレーティングシステム)、ミドルウェア、ルーターやファイアウォールなどのネットワーク機器といった、インフラ層のセキュリティを対象とする診断です。

この診断では、外部からアクセス可能なポートが適切に閉じられているか、OSやインストールされているソフトウェアのバージョンが古く、すでに公開されている既知の脆弱性が残っていないかなどを網羅的にチェックします。アプリケーションだけでなく、その基盤となるインフラストリームのセキュリティが確保されていなければ、システム全体の安全は保たれません。

プラットフォーム診断は、サプライチェーン攻撃などで狙われやすいインフラ層のセキュリティホールを特定し、組織全体の防御力を高める上で極めて重要な役割を担います。

スマートフォンアプリケーション診断

スマートフォンアプリケーション診断は、iOSやAndroidなどのモバイルプラットフォーム上で動作するネイティブアプリケーションを対象とした脆弱性診断です。

アプリそのものの脆弱性はもちろんのこと、アプリとサーバー間の通信が安全に行われているか、端末内に保存されるデータが適切に保護されているか、といったモバイルアプリケーション特有のリスク要因を徹底的に検査します。スマートフォンの普及に伴い、企業が提供するモバイルアプリを通じて個人情報が扱われる機会が増加しており、アプリのセキュリティ対策は喫緊の課題となっています。

この診断は、モバイルアプリを利用するユーザーの信頼を確保し、企業のブランドイメージを守る上で不可欠なプロセスです。

ソースコード診断

ソースコード診断は、実際に動作しているアプリケーションを対象とする通常の診断とは異なり、そのアプリケーションを構成するプログラムの設計図であるソースコードを直接解析し、脆弱性が潜んでいないかを確認する手法です。

これは静的アプリケーションセキュリティテスト(SAST)とも呼ばれ、開発の比較的早期段階、つまりコーディング中に脆弱性を発見できるという大きな利点があります。早期に脆弱性を発見・修正することで、システム稼働後に発覚する「手戻り」のリスクを大幅に削減し、修正にかかるコストも抑えることができます。

特に、アプリケーションの規模が大きくなるほど、開発後の修正は多大な労力と費用を伴うため、ソースコード診断は開発プロセス全体におけるセキュリティ品質向上に貢献します。

失敗しない脆弱性診断サービスの選び方5つのポイント

脆弱性診断を検討されているご担当者様は、数多くのサービスプロバイダーの中から自社に最適なベンダーを選ぶことに迷われることでしょう。

単に価格の安さだけで選んでしまうと、診断の質が低く重要な脆弱性を見逃してしまったり、報告書の内容が不明瞭で具体的な対策に繋がらなかったりするリスクがあります。このような失敗は、時間とコストの無駄につながるだけでなく、将来的なセキュリティリスクを増大させることにもなりかねません。

このセクションでは、自社のシステムをしっかりと守り、投資対効果の高い診断を実現するために、最適なサービスを選ぶための具体的な5つのチェックポイントをご紹介します。

1. 診断範囲と項目が要件に合っているか

ベンダーを選定する上で最も重要なポイントの一つは、提供される診断の範囲と項目が、貴社の要件と合致しているかを確認することです。

診断を依頼したい対象(Webアプリケーション、ネットワークインフラ、スマートフォンアプリなど)や、特に確認したい脆弱性の種類(例えば、OWASP Top 10に挙げられるようなWebアプリケーションの代表的な脆弱性など)が、そのベンダーの標準サービスメニューに明確に含まれているかをチェックする必要があります。

見積もりを依頼する際には、診断対象となるURLリストやIPアドレス、システム構成図、機能一覧などを具体的に提示し、診断スコープに認識の齟齬がないかを丁寧に確認しましょう。

どこまでが基本料金内で、どの範囲からがオプション料金となるのかを事前に明確にしておくことで、後々の追加費用発生や、「ここも見てほしかったのに」といったトラブルを防ぐことができます。

2. 報告書は分かりやすく、具体的な対策が示されているか

脆弱性診断の成果は、診断報告書に集約されます。そのため、報告書の品質はベンダー選定において非常に重視すべきポイントです。

単に発見された脆弱性をリストアップするだけでなく、その脆弱性が貴社のビジネスにどのような影響を与えるのかというリスク評価や、数ある脆弱性の中で「どの脆弱性から優先的に対応すべきか」という優先順位付けが明確に示されているかを確認しましょう。

さらに、報告書には具体的な修正方法のサンプルコードや、対策の指針が記載されていると、開発部門での修正作業がスムーズに進みます。ベンダーに依頼する前に、サンプル報告書を取り寄せて内容を確認することをおすすめします。

貴社の開発者や、経営層にとって理解しやすい内容であるか、稟議を通す際の資料として活用できるかといった視点で評価することが、診断を成功させる鍵となります。

3. 費用対効果は適切か

脆弱性診断は重要なセキュリティ投資ですが、予算には限りがあります。そのため、単純な価格の安さだけで判断するのではなく、「その価格でどこまでの品質の診断が受けられるのか」という費用対効果を慎重に見極めることが重要です。

例えば、安価なツール診断のみのサービスと、価格は高くなるものの専門家による手動診断が含まれるサービスでは、発見できる脆弱性の質と量が大きく異なります。

貴社のシステムが抱えるリスクの大きさと、確保できる予算を天秤にかけ、最もバランスの取れたサービスを選択するべきです。複数のベンダーから見積もりを取り、サービス内容と価格を比較検討することで、最適な費用対効果を実現する診断を見つけることができるでしょう。

4. 診断会社の専門性と実績は十分か

診断会社の専門性と実績は、診断品質を大きく左右します。

診断を担当するエンジニアが、情報処理安全確保支援士やOSCP(Offensive Security Certified Professional)などの専門資格を保有しているか、あるいはセキュリティに関する豊富な知識と経験を持っているかを確認することは重要です。また、過去の診断実績、特に貴社と同じ業界や、類似のシステムでの診断経験があるかどうかも確認ポイントとなります。

ベンダーのWebサイトで公開されている実績や導入事例、技術ブログなどを参考に、その会社が持つ技術力や知見のレベルを判断しましょう。専門家による客観的な評価は、社内におけるセキュリティ対策の信頼性を高めるだけでなく、担当者様の深層心理に寄り添うものでもあります。

5. 診断後のサポート体制は充実しているか

脆弱性診断は、報告書を受け取って終わりではありません。

発見された脆弱性を確実に修正し、システムのセキュリティレベルを向上させるためには、診断後のフォローアップ体制が非常に重要になります。

また、開発担当者から脆弱性の修正方法に関する技術的な質問が出た際に、適切にアドバイスしてくれるか、修正後の再診断がサービス内容に含まれているかなど、診断後のサポート範囲を事前に確認しておくことが大切です。手厚いサポートがあることで、診断結果を確実にセキュリティ向上に繋げられるという安心感が得られ、担当者様の不安を軽減することにもつながるでしょう。

脆弱性診断に関するよくある質問

脆弱性診断を検討している情報システム担当の方々にとって、実際に診断を進める上で生じる疑問や不安は少なくありません。

このセクションでは、そうしたよくある質問にQ&A形式で分かりやすくお答えします。診断の頻度やサービス停止の要否、そして診断結果の解釈について、具体的な指針を提供することで、皆さまが抱える疑問の解消をサポートします。

Q. | 診断の頻度はどれくらいが適切ですか? |

|---|---|

A. | 脆弱性診断の適切な頻度は、一概に「これ」と決められるものではなく、システムの特性や重要度、変更頻度によって大きく異なります。基本的には、最低でも「年1回」の診断を推奨します。 個人情報や決済情報を扱うような特に重要なシステム、あるいは機能追加や改修が頻繁に行われるシステムの場合は、半年に1回、あるいは四半期に1回といった頻度を推奨します。 |

Q. | 診断中にサービスを停止する必要はありますか? |

|---|---|

A. | 脆弱性診断を実施する際に、現在稼働しているサービスを停止する必要は原則としてありません。 |

Q. | 脆弱性が発見されなかった場合、安全と言えますか? |

|---|---|

A. | 脆弱性診断の結果、「脆弱性が発見されなかった」という報告を受けたとしても、それは「100%安全」であることを保証するものではないという点を理解しておくことが非常に重要です。 |

まとめ|自社に合った脆弱性診断で、継続的なセキュリティ強化を

近年巧妙化・増加するサイバー攻撃から自社の情報資産と事業を守るためには、脆弱性診断が不可欠です。

脆弱性診断は、システムに潜むセキュリティ上の欠陥を早期に発見し、重大な情報漏えいやサービス停止といったインシデントを未然に防ぐための重要な取り組みと言えます。

脆弱性診断には、専門家が手作業で行う高精度な手動診断と、専用ツールで広範囲を素早く網羅するツール診断があります。それぞれの診断方法にはメリットとデメリットがあり、費用相場も大きく異なります。

自社のシステム特性、診断の目的、予算、納期などを総合的に考慮し、最適な診断方法を選択することが成功の鍵です。また、Webアプリケーション診断やプラットフォーム診断、スマートフォンアプリケーション診断、ソースコード診断など、対象に応じた診断の種類を理解し、守るべきシステムに合わせた診断を選ぶことも重要です。

脆弱性対策は一度実施すれば終わりではありません。診断で見つかった脆弱性を修正し、その修正が適切に適用されているかを確認する「再診断」まで含めた一連のサイクルを継続的に回すことが、組織全体のセキュリティレベル向上に繋がります。

本記事で解説した具体的なやり方や選び方のポイントを参考に、まずは自社のリスクを洗い出すことから始めてみませんか。脆弱性診断は、事業継続とサービス利用者の信頼を守るための重要な「投資」として、ぜひ前向きにご検討ください。

システナのセキュリティ脆弱性診断

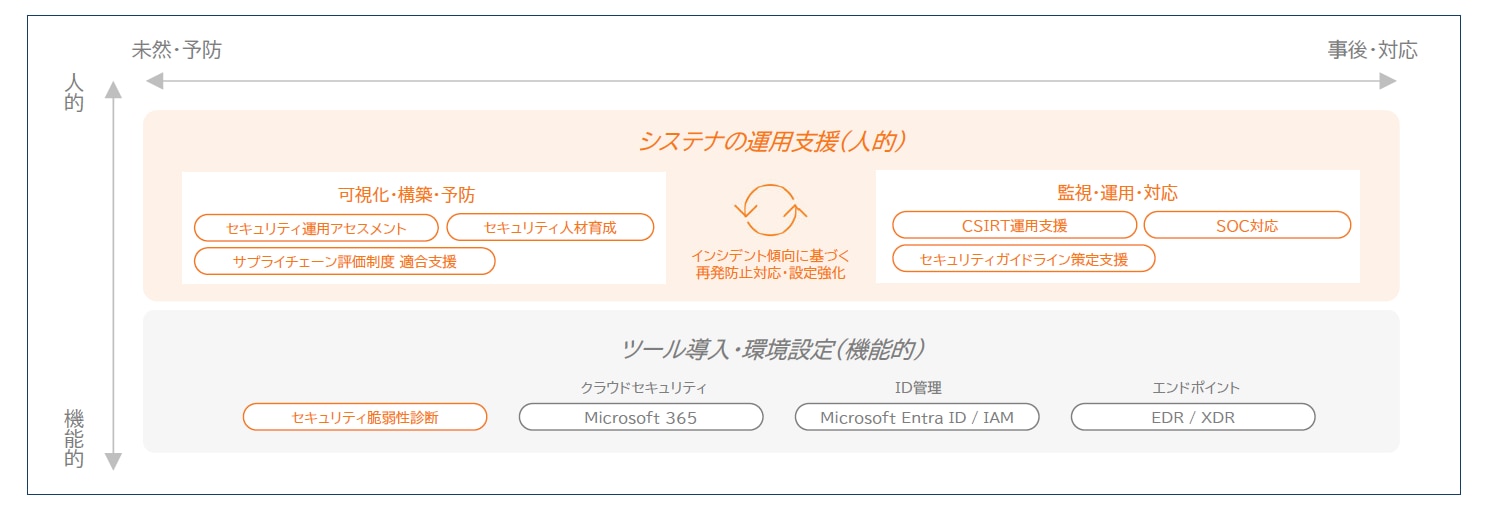

システナでは、攻撃の起点となる脆弱性を放置せず、「現状把握」からプラットフォーム診断やWebアプリ診断などの「詳細診断」、そして監視・出口対策や防御・運用強化などの「恒久的な対策」まで、段階的なアプローチでリスク排除します。

▼システナが重視するセキュリティ領域