CSIRTとSOCの違いとは?自社に最適なセキュリティ体制の作り方

現代においてサイバー攻撃の脅威は増大の一途をたどっており、

企業が事業を継続していく上で強固なセキュリティ体制の構築は不可欠です。

その中で、多くの企業担当者様から

「CSIRTとSOCという言葉は聞くけれど、具体的に何が違うのか」

「自社にはどちらの機能が必要で、どのように準備を進めればよいのか」

といったご相談を数多くいただきます。

この記事では、企業のセキュリティ対策の中核を担うCSIRTとSOCについて、

それぞれの役割や目的、具体的な活動内容を詳しく解説します。

両者の違いを明確にすることで、読者の皆様が抱える疑問を解消し、

自社の規模や状況に応じた最適なセキュリティ体制の構築パターン、

さらには具体的な立ち上げステップまでを網羅的にご紹介します。

サイバー脅威からビジネスを守るためのロードマップとして、ぜひ最後までご一読ください。

目次[非表示]

- ・【結論】CSIRTとSOCの違いは「役割」と「目的」- 一目でわかる比較表

- ・CSIRTとSOCの役割を徹底解説

- ・SOC (Security Operation Center) とは?- サイバー攻撃の「検知・分析」を担う技術部隊

- ・CSIRT (Computer Security Incident Response Team) とは?- インシデント発生時の「指揮・対応」を担う司令塔

- ・SOCと混同されやすい「MDR」との違い

- ・なぜ今、CSIRTとSOCが重要視されているのか?

- ・CSIRTとSOCの効果的な連携がインシデント対応力を最大化する

- ・【自社に最適なのは?】セキュリティ体制の構築パターン3選

- ・失敗しない!CSIRT/SOC立ち上げ・運用の5ステップ

- ・STEP1:経営層の理解を得て、目的を明確化する

- ・STEP2:現状のアセスメントで課題とIT資産を可視化する

- ・STEP3:体制・役割・ルールを設計し、文書化する

- ・STEP4:必要な人材の確保・育成とツールを導入する

- ・STEP5:訓練や評価を通じて継続的に改善する(PDCA)

- ・CSIRT/SOC運用の共通課題と解決策

- ・自社のセキュリティ体制構築にお悩みならシステナにご相談を

- ・まとめ:CSIRTとSOCの違いを理解し、自社の実情に合ったセキュリティ体制を構築しよう

【結論】CSIRTとSOCの違いは「役割」と「目的」- 一目でわかる比較表

CSIRTとSOCの最も重要な違いは、それぞれが担う「役割」と「目的」にあります。

端的に言えば、SOC(Security Operation Center)がサイバー攻撃の兆候を「検知・分析」する技術的な防御部隊であるのに対し、CSIRT(Computer Security Incident Response Team)はインシデント発生後の「指揮・対応」を担う組織横断的な司令塔です。

SOCはセキュリティ機器から送られる膨大なログデータを24時間365日体制で監視し、インシデントの早期発見を目指します。

一方、CSIRTはSOCからインシデントの報告を受けると、その影響範囲を特定し、封じ込めや復旧作業の指示、経営層への報告、広報や法務部門との連携まで、インシデント対応全般のマネジメントを行います。

この違いを一目でご理解いただくため、以下の比較表をご参照ください。

SOC | CSIRT | |

役割 | サイバー攻撃の検知と分析 | インシデント発生時の指揮、対応 |

目的 | インシデントの早期発見と拡大防止 | インシデントからの迅速な復旧と事業継続、再発防止 |

主な活動内容 | ・24時間365日のログ監視/分析 ・脅威インテリジェンスの活用 ・アラートのトリアージ ・初動対応支援 | ・インシデント対応方針の決定 ・影響範囲の特定と封じ込め指示 ・復旧作業の指示/調整 ・経営層/関係部署への報告 ・法務/広報部門との連携 ・再発防止策の策定 |

必要なスキルセット | ・セキュリティ監視・分析ツールの専門知識(SIEM、EDRなど) ・ネットワーク/システムに関する技術知識 ・マルウェア分析スキル | ・インシデントハンドリングの知識/経験 ・危機管理/プロジェクトマネジメントスキル ・コミュニケーション能力 ・法務/広報に関する基礎知識 |

設置形態 | 専門技術チーム、または外部サービス | 組織横断的な専門チーム |

CSIRTとSOCの役割を徹底解説

現代社会においてサイバー攻撃の脅威は日増しに深刻化しており、企業は常に新たなリスクに晒されています。

このような状況下で、単一のセキュリティ対策だけでは組織を守りきることが難しくなっています。

サイバー攻撃への実効的な対応を実現するためには、脅威の「検知」から「分析」、そして迅速な「対応」と「復旧」、さらには「再発防止」に至るまでの一連のプロセスを滞りなく実行できる機能の連携が不可欠です。

このセクションでは、企業のセキュリティ体制を構築する上で中心的な役割を担うSOCとCSIRT、そしてSOCと混同されやすいMDRが、それぞれどのような機能と役割を持っているのかを詳しく解説します。

それぞれの専門性を深く理解することで、自社に最適なセキュリティ体制を設計し、サイバー攻撃から重要な資産を守るための強固な基盤を築く第一歩となるでしょう。

SOC (Security Operation Center) とは?- サイバー攻撃の「検知・分析」を担う技術部隊

SOC(Security Operation Center)は、サイバー攻撃の兆候をいち早く「検知」し、「分析」することを主な役割とする専門技術部隊です。

企業内のネットワーク機器、サーバー、PC、クラウドサービスなどから収集される膨大な量のログデータを24時間365日体制で監視し、不審な挙動やセキュリティインシデントの可能性をリアルタイムで特定します。

日々の業務では、SIEM(Security Information and Event Management)のようなセキュリティ情報イベント管理ツールを駆使し、ログの相関分析を行います。

また、最新の脅威インテリジェンスを活用して、既知および未知の脅威パターンを照合し、潜在的な攻撃を早期に発見します。

検知されたアラートは、その緊急度や影響範囲を判断するトリアージ作業を経て、本当に危険なインシデントであるかどうかの精査が行われます。

この迅速な検知と分析により、サイバー攻撃による被害を最小限に抑えるための初動対応を可能にします。

多くの企業が「アラートの洪水」に悩まされる中で、SOCは高度なスキルを持つ専門家が、膨大なアラートの中から真に危険なものを識別し、その後の適切な対応へと繋ぐための重要なフィルターとして機能します。

これにより、インシデントの早期発見というセキュリティ対策の要を担い、企業の防御力を高める中核となります。

CSIRT (Computer Security Incident Response Team) とは?- インシデント発生時の「指揮・対応」を担う司令塔

CSIRT(Computer Security Incident Response Team)は、サイバーセキュリティインシデントが発生した際に、その対応全体を「指揮」し、「調整」を行う組織横断的なチームであり、いわば企業の司令塔のような役割を担います。

SOCがサイバー攻撃の検知と分析に特化するのに対し、CSIRTはSOCからインシデントの報告を受けた後、その後の対応プロセス全体を主導します。

具体的な活動としては、インシデントの影響範囲を特定し、被害の拡大を防ぐための封じ込め策を立案します。

また、システムやデータの復旧計画を策定し、技術部門への具体的な指示を出します。

経営層に対しては、インシデントの状況、進捗、今後の見通しなどを報告し、経営判断を仰ぐ役割も担います。

さらに、必要に応じて法務部門と連携して法的側面を検討したり、広報部門と協力して対外的なコミュニケーション戦略を策定したりすることもあります。

CSIRTは、単に技術的な問題解決に留まらず、インシデントが企業の事業継続や社会的信頼性に与える影響を考慮し、ビジネス視点での判断を下すことが求められます。

技術部門だけでなく、総務、法務、広報、人事など様々な部門の代表者で構成されることが多く、組織全体としてサイバー攻撃の危機を乗り越えるための中心的な存在となります。

SOCと混同されやすい「MDR」との違い

SOCと類似したサービスとして、しばしば「MDR(Managed Detection and Response)」という言葉が聞かれますが、両者には明確な違いがあります。

SOCが企業内に設置される「セキュリティ監視・分析を行う組織や機能」そのものを指すのに対し、MDRは、これらのセキュリティ監視・分析機能を外部の専門ベンダーが「サービス」として提供する形態を指します。

MDRサービスを利用することで、自社で高度な専門人材を確保したり、24時間体制の監視環境を構築したりすることが難しい企業でも、迅速かつ効果的にSOCと同等のセキュリティ監視体制を確立できます。MDRベンダーは、EDR(Endpoint Detection and Response)などの最新ツールを用いてエンドポイントやネットワークを監視し、専門のアナリストが脅威の検知、分析、さらには初動対応の支援まで行います。

MDRの大きな特徴として、単なるアラート通知に留まらず、脅威ハンティング(潜在的な脅威を能動的に探索する活動)や、インシデント発生時の封じ込め指示、復旧支援など、より能動的かつ広範なサービスを含むことが多い点が挙げられます。これにより、人材不足やコスト課題を抱える企業にとって、MDRは高度なSOC機能を効率的にアウトソースするための有効な選択肢となっています。

なぜ今、CSIRTとSOCが重要視されているのか?

現代社会において、サイバー攻撃の脅威は日々増加し、その手口は巧妙化の一途をたどっています。

従来のセキュリティ対策だけでは企業を守りきることが難しくなっており、多くの企業にとってCSIRTとSOCの構築が喫緊の経営課題となっています。

このセクションでは、セキュリティを取り巻く環境がどのように変化しているのか、そしてなぜこれらの体制が不可欠になっているのかを、具体的な背景を交えながら詳しく解説します。

背景1:サイバー攻撃の高度化・巧妙化

近年、サイバー攻撃は驚くほどの速さで高度化・巧妙化しています。

例えば、侵入経路を隠蔽し、痕跡を残しにくい「ファイルレスマルウェア」は、従来のアンチウイルスソフトでは検知が困難な場合が多く、企業の盲点を突いてきます。

また、企業活動に壊滅的な影響を与える「ランサムウェア」攻撃は、単なるデータ暗号化にとどまらず、重要データの窃取と公開を組み合わせた二重脅迫へと進化し、事業継続そのものを脅かす存在となっています。

特定の組織を狙う「標的型攻撃」では、メールの添付ファイルやURLだけでなく、サプライチェーンの脆弱性を悪用するなど、多様な侵入経路を使い分け、執拗に攻撃を仕掛けてきます。

これらの攻撃は、ファイアウォールやアンチウイルスといった、いわゆる境界型防御だけでは完全に防ぎきることが非常に難しくなっています。

このような状況下で、企業は「侵入されること」を前提としたセキュリティ対策へとシフトする必要に迫られています。

万が一の侵入時に、それを迅速に「検知(SOC)」し、被害を最小限に抑え、適切な「対応(CSIRT)」を行う体制が、今や企業の存続に不可欠となっているのです。

背景2:DX推進によるセキュリティリスクの増大

多くの企業が競争力強化のために推進しているデジタルトランスフォーメーション(DX)も、セキュリティリスクを増大させる一因となっています。

クラウドサービスの利用拡大は、企業のIT資産が物理的なデータセンターから外部環境へと広がることを意味し、管理すべき範囲が格段に増加しました。

また、新型コロナウイルス感染症の影響で急速に普及したテレワークは、従業員が自宅やカフェなど多様な環境から社内システムにアクセスする機会を増やし、新たなセキュリティリスクを生んでいます。

さらに、IoT機器の導入は、工場やオフィス設備、時には製品そのものがインターネットに接続されることで、攻撃対象領域(アタックサーフェス)を飛躍的に広げています。

これにより、企業が守るべき情報資産やシステムは、従来の社内ネットワークという閉じた空間から、社外の広大な環境へと拡大し、セキュリティ監視はより複雑化しています。

このような状況において、点在するシステムやデバイスからのセキュリティ情報を一元的に監視し、インシデント発生時には迅速かつ包括的な対応を行う体制の構築は、安全なDX推進の必須条件となっています。

SOCによる統合的な監視と、CSIRTによる迅速な意思決定・対応がなければ、DXがもたらす便益を享受しつつ、リスクを管理することは困難であると言えるでしょう。

背景3:サプライチェーン攻撃への対策と法規制の強化

近年、企業を狙うサイバー攻撃は、自社だけではなく、取引先や関連会社を含めたサプライチェーン全体に及ぶリスクとして認識されています。

セキュリティ対策が比較的脆弱な中小企業などを「踏み台」にして、本来の標的である大企業へと侵入する「サプライチェーン攻撃」は、実際に多くの被害をもたらしています。

このような背景から、企業には自社だけでなく、サプライチェーン全体のセキュリティレベル向上に貢献することが求められるようになりました。

経済産業省が策定した「サイバーセキュリティ経営ガイドライン」では、経営者がリーダーシップを発揮し、サプライチェーン全体のセキュリティ対策を強化するよう提言しています。

さらに、2026年度からは、主要サプライヤーに対してセキュリティ対策状況の評価を求める「サプライチェーン評価制度」の導入も予定されており、セキュリティ体制の整備は取引継続や企業としての社会的責任を果たす上で不可欠な要素となりつつあります。

▼【サプライチェーンセキュリティ評価制度】に関する詳細はこちらの記事をお読みください

実効性のあるセキュリティ体制、すなわちCSIRTとSOCの構築は、単なる任意対策ではなく、法規制や外部評価の観点からも強く求められる経営課題となっているのです。

CSIRTとSOCの効果的な連携がインシデント対応力を最大化する

サイバー攻撃が巧妙化し、その脅威が増大する現代において、企業が自社のデジタル資産と信頼を守るためには、単一のセキュリティ対策だけでは不十分です。

企業のインシデント対応能力を最大限に高めるには、インシデントの「検知・分析」を担うSOCと、「指揮・対応」を担うCSIRTがそれぞれ独立して機能するだけでなく、両者が緊密に連携することが不可欠です。

このセクションでは、SOCとCSIRTがどのように連携し、その連携がなぜ企業のセキュリティ体制において両輪として機能するのかを具体的に解説します。

インシデント発生時の連携フロー

セキュリティインシデントが発生し、それが収束するまでのプロセスにおいて、SOCとCSIRTは以下のような連携フローで協働します。

①SOCが不審な通信を検知・分析

SOCは、SIEM(Security Information and Event Management)などのツールを駆使し、ネットワーク機器、サーバー、エンドポイントから収集したログを24時間365日体制で監視します。

不審な挙動やサイバー攻撃の兆候を検知した場合、それが本当にインシデントであるかを詳細に分析し、緊急度と影響範囲を評価します。

②SOCがインシデントと判断し、CSIRTへ緊急度と影響範囲を報告(エスカレーション)

SOCが分析の結果、重大なセキュリティインシデントと判断した場合、直ちにCSIRTへその状況を報告(エスカレーション)します。

この報告には、インシデントの概要、発生時刻、影響を受けているシステム、推定される被害範囲、緊急度などが含まれます。

③CSIRTが報告を受け、対応方針を決定し、関係各所へ対応を指示

CSIRTはSOCからの報告を受け、経営層や法務部門、広報部門などとも連携しながら、インシデントに対する全体的な対応方針を決定します。

システムの隔離、被害状況の調査、復旧作業、顧客への説明、法的対応など、多岐にわたる対応計画を立案し、各部門や関係者に対して具体的な指示を出します。

④CSIRTの指揮のもと、システムの隔離や復旧作業を実施

CSIRTの指示に基づき、情報システム部門などの関係者がシステムの隔離、不正アクセスの遮断、マルウェアの駆除、データの復旧などの技術的対応を実施します。

SOCもこの過程で、追加の情報提供や監視を継続し、CSIRTの活動を支援します。

⑤インシデント収束後、CSIRTとSOCが共同で原因分析を行い、再発防止策を策定・展開

インシデントが収束した後、CSIRTとSOCは共同でインシデントの原因を詳細に分析します。

なぜインシデントが発生したのか、検知・対応プロセスに問題はなかったかなどを検証し、その結果をもとに技術的対策の強化、ルールの見直し、従業員への教育など、具体的な再発防止策を策定し、企業全体に展開します。

①~⑤のような一連のフローにより、企業はサイバー攻撃に対して迅速かつ効果的に対応し、被害を最小限に抑え、信頼性の回復に努めることができます。

「SOCだけ」「CSIRTだけ」では不十分な理由

サイバーセキュリティ対策において、SOCとCSIRTはそれぞれ専門的な役割を担いますが、どちらか一方だけでは実効的な対策とは言えません。

両者が補完し合うことで初めて、強固なセキュリティ体制が実現します。

例えば、「SOCだけ」を設置しているケースを考えてみましょう。

SOCは日々、膨大な量のログを監視し、サイバー攻撃の兆候を検知・分析することに長けています。しかし、インシデントを検知できたとしても、その後の影響範囲の特定、具体的な封じ込め策の実行指示、経営層への報告、法務部門や広報部門との連携といった全社的な対応をSOC単独で行うことは困難です。

結果として、インシデントが検知されてもその後の対応が遅れてしまい、被害が拡大するリスクが高まります。

これは、例えるならば、敵の侵入を察知する警報装置はあっても、その後の迎撃や避難、情報伝達を担う司令塔が不在の状態に等しいと言えるでしょう。

一方、「CSIRTだけ」を設置しているケースも同様に課題を抱えます。

CSIRTはインシデント発生時に対応を指揮する司令塔として非常に重要な存在ですが、そもそもインシデントの発生に自力で気づくための専門的な監視体制がなければ、その機能を発揮できません。

不審な通信やシステムの異常をリアルタイムで検知・分析するSOCの機能がなければ、企業はサイバー攻撃に気づくのが遅れてしまったり、最悪の場合、攻撃を受けていること自体に長期間気づけないといった事態に陥る可能性があります。

これは、司令官がいても敵の存在を知らせる情報収集部隊がなければ、何も指示が出せない状況に似ています。

このように、SOCが攻撃の「検知」と「分析」という視覚を担い、CSIRTが「指揮」と「対応」という行動を担うことで、サイバー攻撃に対して実効的に対処できる体制が構築されます。

検知能力と対応能力、この両方が揃って初めて、企業は現代の複雑なサイバー脅威から自らを効果的に守ることができるのです。

【自社に最適なのは?】セキュリティ体制の構築パターン3選

すべての企業が理想的なセキュリティ体制をすぐに構築できるわけではありません。

企業の規模や予算、そして現在のセキュリティ成熟度によって、最適なアプローチは異なります。

このセクションでは、お客様の状況と照らし合わせながら、「どのパターンが自社にとって最適か」を判断できるよう、3つの現実的な構築パターンをご紹介します。

ご自身の会社に合った選択肢を見つけるためのガイドとして、ぜひ参考にしてください。

パターン1:まずCSIRTを設置する(スモールスタート型)

特にITリソースやセキュリティ予算が限られている企業にとって、最初にCSIRTの設置から始めるのは非常に現実的なアプローチです。

このパターンでは、既存の情報システム部門のメンバーなどがCSIRTを兼務する形でスタートします。

主な目的は、インシデント発生時の報告窓口を一本化し、基本的な対応手順を明確にすることです。

これにより、有事の際の初動の混乱を軽減し、被害の拡大を防ぐことができます。

このアプローチのメリットは、低コストで迅速に始められる点にあります。

専門人材を新たに雇用したり、高額なツールを導入したりすることなく、現在のリソースでインシデント対応の基礎を築くことが可能です。

しかし、デメリットとして、高度なサイバー攻撃の検知は困難であり、対応が後手に回る可能性があります。

あくまで「インシデント発生後の対応」に特化した第一歩として位置づけ、将来的な体制強化を見据えることが重要になります。

パターン2:SOC機能を外部サービスで導入する(ハイブリッド型)

多くの企業にとって、最も現実的かつ効果的な選択肢の一つが、このハイブリッド型です。

自社ではインシデント対応の司令塔となるCSIRTを構築・運用し、専門性が高く、かつ24時間365日体制のリソースを要するSOC機能(セキュリティ監視・分析)は、MDR(Managed Detection and Response)などの外部サービスに委託するモデルです。

これにより、自社の人材不足を補いながら、専門ベンダーが提供する高度な検知・分析能力を迅速に活用できます。

このパターンの最大のメリットは、コストと効果のバランスに優れている点です。

自社でゼロからSOCを構築・運用するよりも、外部サービスを利用する方が初期費用や人件費を抑えられる傾向にあります。

また、外部ベンダーは最新の脅威インテリジェンスや専門スキルを持つアナリストを抱えているため、自社だけでは難しい高度な監視体制を構築できます。

特に中堅企業のように、自社で専門家を雇用する予算やノウハウが限られている場合でも、高いレベルのセキュリティ監視を実現できるため、非常に適したモデルと言えるでしょう。

パターン3:CSIRTとSOCを両方構築・連携させる(理想型)

このパターンは、最も成熟したセキュリティ体制であり、CSIRTとSOCの両方を自社で構築し、密接に連携させて運用するモデルです。

自社のビジネス特性やシステム環境に完全に最適化された、迅速かつ柔軟なインシデント対応が可能になるという最大のメリットがあります。

検知から分析、対応、復旧、そして再発防止までの一連のプロセスを自社内でコントロールできるため、セキュリティレベルを極限まで高めることができます。

しかし、この理想的な体制の構築と維持には、多額の投資と、高度な専門スキルを持つ人材の確保・育成が不可欠です。

具体的には、SOC運用には24時間365日の監視体制を維持するための人件費や、SIEM(Security Information and Event Management)などの高機能なセキュリティツールの導入費用がかかります。

そのため、主に大企業や金融機関、IT企業、あるいはセキュリティが事業の根幹に直結する企業など、潤沢なリソースと高いセキュリティ要件を持つ組織向けのモデルと言えるでしょう。

失敗しない!CSIRT/SOC立ち上げ・運用の5ステップ

CSIRTやSOCを構築する目的は、単にツールを導入することではありません。

実効性のある「運用」に繋げ、有事の際に適切に対応できる体制を確立することにあります。

このセクションでは、体制構築を成功に導き、具体的なアクションプランを描いていただくためのロードマップとして、CSIRT/SOC立ち上げ・運用の5つのステップを解説します。

STEP1:経営層の理解を得て、目的を明確化する

セキュリティ対策は、単なるコストではなく「事業継続のための重要な投資」です。

この認識を経営層と共有し、理解と協力を得ることは、CSIRTやSOCを成功させる上で不可欠です。

例えば、サイバー攻撃によるシステム停止や情報漏えいは、事業機会の損失、ブランドイメージの毀損、顧客からの信頼失墜、さらには法的責任といった重大なリスクに直結します。

これらの事業リスクを具体的な事例や数値で示し、セキュリティ対策が企業の持続的な成長にどれほど重要であるかを明確に説明する必要があります。

その上で、「何から何を守るのか」「どのようなレベルのセキュリティ状態を目指すのか」といった具体的な目的を明確に設定し、経営層を含む全社的なコンセンサスを形成することが成功の鍵となります。

目的が明確であれば、その後の体制設計やリソース配分もスムーズに進み、実効性のあるセキュリティ体制構築への道筋が見えてきます。

STEP2:現状のアセスメントで課題とIT資産を可視化する

目的が明確になったら、次のステップとして、自社の現状を正確に把握するためのアセスメントを実施します。

このプロセスでは、まず「守るべきもの」を明確にするため、顧客情報、技術情報、財務情報といった重要な情報資産を特定し、それらがどこに存在し、どのように管理されているかを棚卸しします。

次に、現在導入しているセキュリティ対策(ファイアウォール、アンチウイルス、認証システムなど)の機能と運用状況を評価し、既存の対策でカバーしきれていない領域や、潜在的な脆弱性、業務上の課題などを洗い出します。

これにより、自社のセキュリティ対策レベルが客観的に把握でき、過不足のない現実的な体制設計に繋がります。

アセスメントの結果は、対策の優先順位付けや、今後導入すべきツールやサービスの選定にも大きく貢献する重要な工程です。

▼【ITアセスメント】に関する詳細はこちらの記事をお読みください

STEP3:体制・役割・ルールを設計し、文書化する

現状のアセスメント結果に基づき、具体的なCSIRTとSOCの体制を設計します。

まず、それぞれのチームが担う役割と責任範囲を明確に定義します。

例えば、SOCが「検知・分析」を担当し、CSIRTが「指揮・対応」を担うといった役割分担です。

次に、各チームのメンバー構成、指揮命令系統、そしてインシデント発生時の報告フローや判断基準などを具体的に定めます。

これにより、誰がいつ、誰に、何を報告し、どのような対応を取るべきかという行動規範が明確になります。

これらの設計したルールは、「インシデント対応計画書」「対応手順書」といった形で必ず文書化してください。

これにより、対応の属人化を防ぎ、新メンバーが加入した際もスムーズに業務を引き継げます。

また、有事の際にも、文書化された手順に基づいて迅速かつ正確に対応できるようになり、組織としてのインシデント対応力を担保することに繋がります。

STEP4:必要な人材の確保・育成とツールを導入する

設計した体制を実効的なものにするためには、「人」と「技術」の両面からの準備が必要です。

まず、CSIRTやSOCのメンバーとして必要なスキルセットを明確に定義し、その上で人材確保に取り組みます。

社内からの人材登用や育成プログラムの実施、あるいは外部からの専門家採用など、自社の状況に応じた最適な方法を検討します。

同時に、運用の根幹を支える技術要素として、適切なツールの選定と導入も進めます。

例えば、SOC機能を実現するためには、ログの一元管理・分析を行うSIEM(Security Information and Event Management)や、エンドポイントの監視・防御を行うEDR(Endpoint Detection and Response)が不可欠です。

また、CSIRTが情報共有やタスク管理に利用するツールなども重要になります。これらのツールは、単に導入するだけでなく、設計した運用プロセスに沿って最大限に活用できるよう、環境構築と初期設定を丁寧に行うことが重要です。

STEP5:訓練や評価を通じて継続的に改善する(PDCA)

CSIRTやSOCの体制は、一度構築したら終わりではありません。

サイバー攻撃の手法は日々進化しており、企業を取り巻く環境も常に変化しています。

そのため、継続的な改善が不可欠です。

具体的には、特定のサイバー攻撃シナリオ(例えば、ランサムウェア感染や標的型攻撃など)を想定したインシデント対応訓練を定期的に実施します。

机上演習や実機を用いた演習を通じて、策定した手順書や体制に潜む問題点を洗い出し、改善につなげます。

また、実際に発生したインシデントへの対応経験からも学び、何がうまくいき、何が課題だったのかを詳細に分析します。

これらのフィードバックを基に、手順書や体制、さらにはツールの運用方法までを常に見直し、PDCAサイクルを回して実効性を高め続けることが、企業のセキュリティレベルを向上させる上で極めて重要になります。

CSIRT/SOC運用の共通課題と解決策

CSIRT(Computer Security Incident Response Team)やSOC(Security Operation Center)の構築は、多くの企業にとって喫緊の課題となっています。

しかし、実際に自社でこれらの体制を運用しようとする際には、さまざまな課題に直面することも少なくありません。

このセクションでは、企業がCSIRTやSOCの運用で共通して抱える課題と、それらに対する現実的な解決策をご紹介します。

理想論だけでなく、運用現場の実情に即した課題に触れることで、読者の皆様が抱えるお悩みに対し、具体的な解決への道筋を見つける一助となれば幸いです。

課題:高度な専門人材の不足とコスト負担

CSIRTやSOCを自社で運用する上で、多くの企業が共通して直面するのが「高度な専門人材の不足」とそれに伴う「コスト負担」という課題です。

サイバーセキュリティに関する深い知識と豊富な経験を持つ専門人材は、現在の市場において極めて不足しており、採用は非常に困難な状況が続いています。

仮に採用できたとしても、その人件費は高額になる傾向があり、企業の予算に大きな影響を与えます。

特にSOCの場合、24時間365日の継続的な監視体制を構築するためには、複数のシフトを組む必要があり、それだけ多くの専門人材が必要になります。

これに加えて、SIEM(Security Information and Event Management)などの高度なセキュリティツールの導入費用やその維持費用も継続的に発生するため、これらのコストが大きな障壁となることは少なくありません。

また、せっかく採用した専門人材が、日々膨大に発生するアラートの対応やログ分析といった定型業務に追われ、本来注力すべき脅威インテリジェンスの分析やプロアクティブな対策検討といった高度な業務に時間を割けない、といった運用現場の課題も発生しがちです。

これにより、組織全体のセキュリティレベルが向上しないだけでなく、従業員のモチベーション低下にもつながる可能性があります。

解決策:外部の専門家(アウトソーシング)の活用を検討する

前述したような人材不足やコスト負担といった課題に対して、最も有効な解決策の一つとして挙げられるのが、外部の専門サービスを積極的に活用する「アウトソーシング」です。

企業がセキュリティ対策の全てを自社で抱え込もうとすると、莫大なリソースとコストが必要となり、現実的ではない場合がほとんどです。

外部の専門ベンダーにSOCやCSIRTの機能の一部、あるいは全体を委託することで、コストを抑制しながらも、迅速に高いレベルのセキュリティ体制を構築することが可能になります。

専門ベンダーはセキュリティに関する豊富な知識と経験、そして最新の脅威情報やツールを有しており、自社でゼロから構築するよりも効率的かつ効果的な運用が期待できます。

これにより、自社の担当者はより戦略的な業務や、自社のビジネス特性に合わせたセキュリティポリシーの策定、社内啓発といった本来注力すべきコア業務に集中できるようになります。

アウトソーシングは、限られたリソースの中で最大限のセキュリティ効果を得るための、現実的かつ非常に有効な選択肢と言えるでしょう。

● SOCのアウトソーシング(SOCサービス/MDR)

SOC機能のアウトソーシングは、特に専門人材の確保が難しい企業にとって非常に有効な手段です。

代表的なサービスとしては、「SOCサービス」や「MDR(Managed Detection and Response)」が挙げられます。

これらのサービスを利用することで、ベンダーが持つ高度な分析基盤と専門アナリストによる24時間365日体制の監視・分析を、自社で人材を雇用するよりも低コストで利用できるようになります。

SOCサービスでは、SIEMなどのセキュリティツールから生成されるログやアラートをベンダーが監視し、サイバー攻撃の兆候を検知・分析します。

MDRはSOCサービスに加え、検知後の初動対応支援や脅威ハンティング(潜在的な脅威を能動的に探索する活動)といった、よりプロアクティブな対応までをカバーするサービスが多くなっています。

サービスを選定する際には、単に検知・分析だけでなく、どこまで初動対応を支援してくれるのか(例:疑わしい端末のネットワーク隔離支援)、提供される報告書の質は十分か、自社が既に利用しているセキュリティ製品(EDRや次世代ファイアウォールなど)に対応しているか、といった点を詳細に確認することが重要です。

これらの点を考慮し、自社のニーズに合ったサービスを選ぶことで、効率的かつ効果的なSOC運用が可能になります。

● CSIRTのアウトソーシング(構築・運用支援)

CSIRTの業務も、その一部または全体をアウトソーシングすることが可能です。

特にCSIRTの立ち上げフェーズにおいては、「構築支援」として外部のコンサルティングサービスを活用する企業が増えています。

これは、インシデント対応に関する規程や手順書の策定、連絡体制の整備、役割分担の定義など、自社だけではノウハウが不足しがちな部分を専門家がサポートすることで、スムーズかつ確実にCSIRTを組織化するためです。

また、CSIRTの「運用支援」として提供されるサービスもあります。

例えば、平時の訓練計画・実施支援では、サイバー攻撃を想定した机上演習や実機演習を通じて、組織の対応能力向上をサポートします。

インシデント発生時には、技術的なアドバイス提供や、複数の関係部署との連携を円滑に進めるためのPMO(プロジェクトマネジメントオフィス)支援など、専門知識と経験に基づいた多角的な支援を受けられます。

これにより、自社のリソースやスキルレベルに応じて必要な支援を選択し、CSIRTの実効性を高めることが期待できます。

外部の専門家を効果的に活用することで、CSIRTの構築・運用における負担を軽減し、より強固なインシデント対応体制を確立できるでしょう。

自社のセキュリティ体制構築にお悩みならシステナにご相談を

これまでCSIRTとSOCの役割や重要性、そして企業ごとの最適な体制構築パターンについて解説してまいりました。

多くの企業様が直面する「人材不足」「コスト」「専門知識の欠如」といった課題を乗り越え、実効性のあるセキュリティ体制を構築することは容易ではありません。

もしCSIRTやSOCの立ち上げ、あるいは既存体制の運用でお困りでしたら、ぜひシステナにご相談ください。

お客様の状況に合わせた最適なご提案と、包括的なサポートを通じて、貴社のセキュリティ強化を強力に推進いたします。

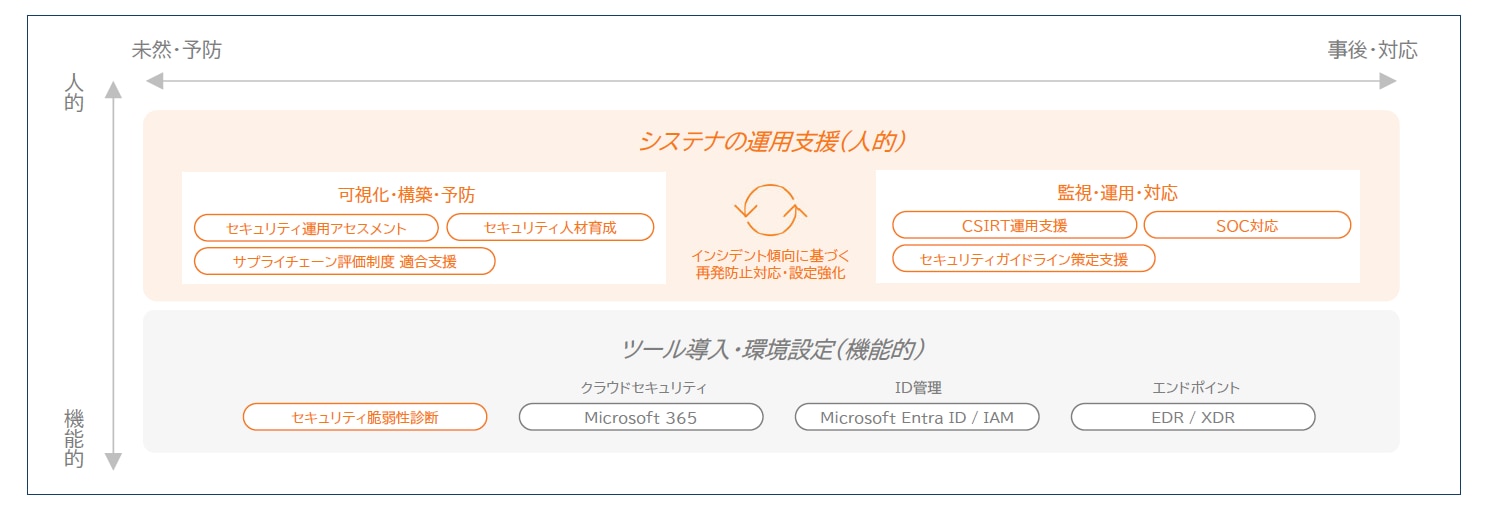

アセスメントからPMO、CSIRT運用まで一気通貫で支援

システナは、セキュリティ体制構築のあらゆるフェーズにおいて、お客様をワンストップで支援いたします。

まず、現在のセキュリティ課題を明確にする「アセスメント」を通じて、守るべき情報資産や既存の対策状況を可視化します。

その上で、貴社に最適なCSIRT・SOCの体制やルールを策定する「コンサルティング」を実施し、インシデント発生時の具体的な対応計画を設計します。

さらに、プロジェクト全体の進捗管理を担う「PMO支援」や、策定したルールに基づいた実際の「CSIRT運用支援」まで、お客様のニーズに応じたきめ細やかなサポートを提供することで、セキュリティ強化を着実に実行してまいります。

検証・アセスメント

現状のセキュリティ体制を多角的に評価し、お客様のビジネス目標に合致した最適なロードマップを策定します。業界に特化した診断も対応可能です。

運用環境構築・PMO支援

アセスメント結果に基づき、対策ロードマップを策定。PMOとしてタスクの進捗管理・実行を伴走支援し、形骸化しない運用体制を構築します。

CSIRT支援

構築したセキュリティ環境の監視・運用を代行。脅威への迅速な対応と継続的な改善を行い、お客様の運用負荷を抜本的に削減します。

▼システナが重視するセキュリティ領域

2026年度開始の「サプライチェーン評価制度」適合支援

近年、特に製造業をはじめとする多くの企業において、サプライチェーン全体のセキュリティ強化が急務となっています。

2026年度に開始予定の「サプライチェーン評価制度」は、取引継続の要件として、各企業に高いセキュリティレベルを求めるものです。

システナは、この制度の要求事項を深く理解しており、適合に必要な体制構築や文書整備、運用プロセスの確立までを一貫して支援いたします。

単なる形式的な対応ではなく、実効性のあるセキュリティ体制の構築を通じて、貴社の事業継続性向上と取引先からの信頼獲得に貢献いたします。

お客様の環境に最適なSOCサービスを選定・導入

世の中には数多くのSOCサービスやMDRが存在しますが、どのサービスが自社に最適なのかを見極めることは非常に困難です。

システナは、特定の製品やサービスに縛られないベンダーフリーの立場から、お客様の予算、既存のシステム環境、そしてセキュリティ要件に最も合致したSOCサービスを選定し、導入から運用までをトータルで支援いたします。

高度なセキュリティアナリストによる24時間365日の監視体制を、貴社のビジネスモデルに合わせて最適化することで、効率的かつ効果的な脅威検知・分析を実現します。

まとめ:CSIRTとSOCの違いを理解し、自社の実情に合ったセキュリティ体制を構築しよう

本記事では、CSIRTとSOCという、現代の企業セキュリティ体制において中核をなす二つの組織の役割と目的の違い、そして連携の重要性について解説しました。

SOCはサイバー攻撃の「検知と分析」を担う技術部隊であり、CSIRTはインシデント発生後の「指揮と対応」を行う司令塔としての役割を担います。

両者が緊密に連携することで、企業はサイバー攻撃に対して実効性の高い防御と対応を実現できます。

サイバー攻撃の高度化、DX推進によるリスク増大、サプライチェーン攻撃への対策といった現代の脅威を前に、CSIRTとSOCの構築は多くの企業にとって喫緊の課題となっています。

しかし、すべての企業が一度に理想的な体制を構築することは現実的ではありません。

自社の事業規模、リソース、予算、セキュリティ成熟度に合わせて、段階的に体制を構築していくことが重要です。

まずはCSIRTをスモールスタートで設置したり、SOC機能をMDRなどの外部サービスで補完するハイブリッド型を検討したりするなど、自社の実情に合ったアプローチを選びましょう。

そして、体制は一度作ったら終わりではなく、訓練や評価を通じて継続的に改善していくPDCAサイクルを回すことで、常に実効性の高い状態を維持することが不可欠です。

本記事が、貴社のセキュリティ体制構築の一助となれば幸いです。